Sichern Sie sich Ihre finanzielle Zukunft Intelligenter Geld verdienen mit Kryptowährungen

Die Faszination von Kryptowährungen ist unbestreitbar. Schlagzeilen berichten von über Nacht reich gewordenen Menschen, von revolutionären Technologien, die ganze Branchen umgestalten könnten, und von einer Finanzwelt voller Möglichkeiten. Doch für viele fühlt sich die Kryptowelt wie ein riskantes Casino an, ein Ort, an dem Vermögen im Sog der Marktvolatilität gewonnen und verloren werden. Die Wahrheit ist jedoch viel differenzierter. Intelligenter mit Krypto zu verdienen bedeutet nicht, dem schnellen Reichtum hinterherzujagen, sondern die zugrundeliegenden Mechanismen zu verstehen, nachhaltige Strategien zu entwickeln und sich der Welt der digitalen Assets mit einem fundierten, strategischen Ansatz zu nähern. Es geht darum, die emotionale Achterbahnfahrt der Spekulation hinter sich zu lassen und mit kalkulierter Präzision fundiertes Geld zu verdienen.

Im Kern stellt Kryptowährung einen Paradigmenwechsel in unserem Verständnis von Wert und unserem Umgang damit dar. Die Blockchain, die grundlegende Technologie, bietet Transparenz, Sicherheit und Dezentralisierung und eröffnet neue Wege der finanziellen Teilhabe. Doch weit über bloßes Halten und Hoffen hinaus hat sich das Ökosystem zu einem komplexen Netzwerk von Möglichkeiten für diejenigen entwickelt, die bereit sind, tiefer einzutauchen. Es geht darum, nicht nur durch günstige Käufe und teure Verkäufe zu verdienen, sondern durch die aktive Teilnahme am Wachstum und der Entwicklung dieser neuen digitalen Wirtschaft.

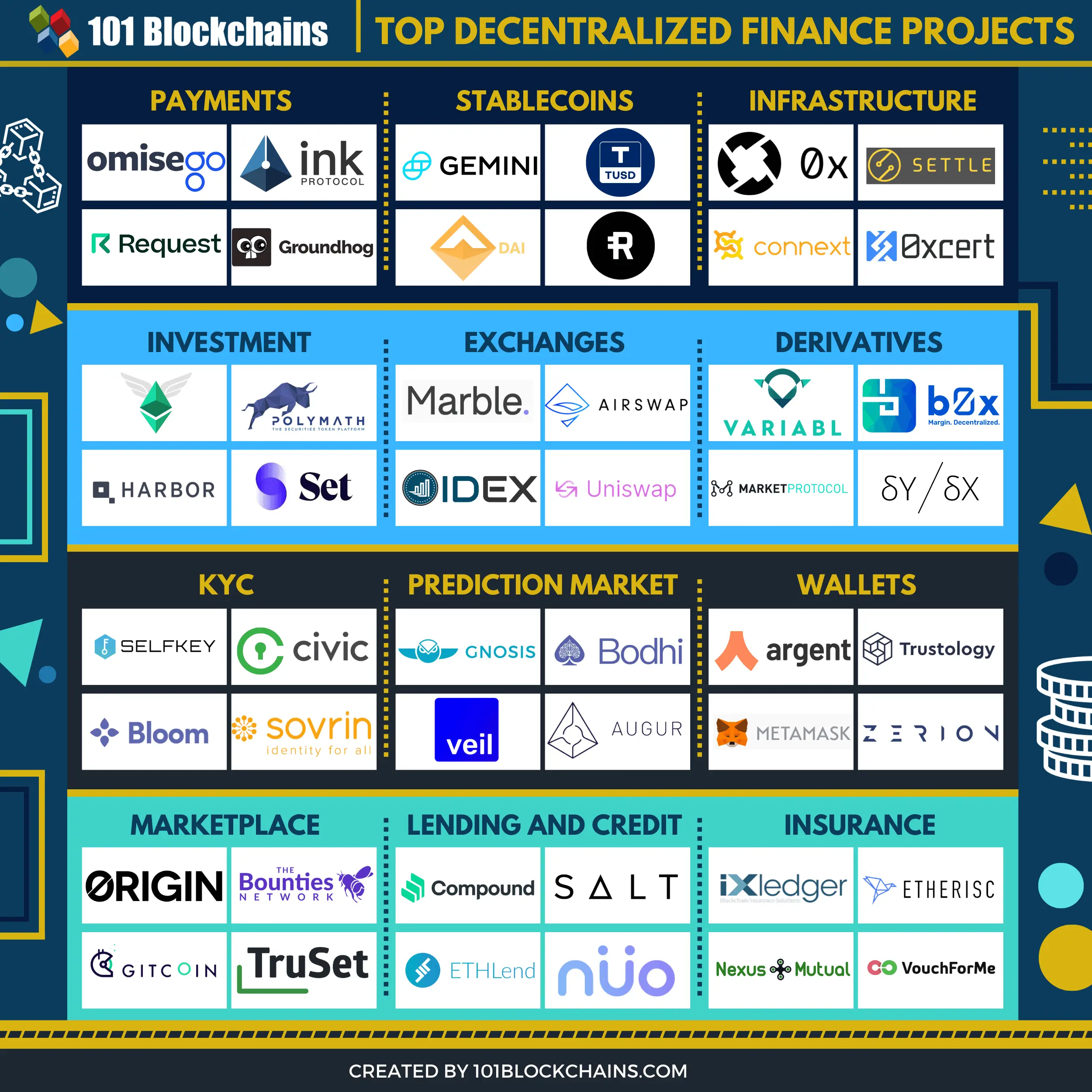

Eine der vielversprechendsten Möglichkeiten, intelligenter zu verdienen, bietet Decentralized Finance (DeFi). Vergessen Sie die traditionellen Finanzinstitute – Banken, Broker und andere Vermittler. DeFi nutzt Smart Contracts auf Blockchains, um Peer-to-Peer-Finanzdienstleistungen zu ermöglichen. Stellen Sie sich vor: Sie können ohne Bank Kredite vergeben und aufnehmen, Zinsen auf Ihre Kryptowährungen erhalten – oft deutlich höher als bei herkömmlichen Sparkonten – und sogar direkt an dezentralen Börsen handeln.

Kreditvergabe und -aufnahme im DeFi-Bereich sind Paradebeispiele für intelligentes Geldverdienen. Plattformen wie Aave, Compound und MakerDAO ermöglichen es Ihnen, Ihre Krypto-Assets einzuzahlen und passives Einkommen durch Zinsen zu erzielen. Es geht nicht nur darum, Geld auf ein ruhendes Konto einzuzahlen; Ihre Assets werden von anderen Nutzern verwendet, die sie für verschiedene Zwecke innerhalb des Ökosystems ausleihen. Die Zinssätze sind in der Regel dynamisch und werden von Angebot und Nachfrage beeinflusst, aber das Potenzial für stetige Renditen ist beträchtlich. Stellen Sie sich vor, Sie erzielen Renditen, die sich im Laufe der Zeit verzinsen und Ihr Krypto-Portfolio kontinuierlich wachsen lassen, ohne dass Sie aktiv handeln müssen. Es geht darum, Ihr digitales Vermögen für sich arbeiten zu lassen und es so für sich vermehren zu lassen.

Yield Farming und Liquidity Mining sind weitere anspruchsvolle Strategien im DeFi-Bereich. Dabei wird dezentralen Börsen (DEXs) oder anderen DeFi-Protokollen Liquidität zur Verfügung gestellt. Durch das Einzahlen eines Tokenpaares in einen Liquiditätspool ermöglichen Sie anderen Nutzern auf dieser Börse den Handel. Im Gegenzug erhalten Sie einen Anteil der vom Pool generierten Handelsgebühren. Oftmals incentivieren diese Protokolle Liquiditätsanbieter zusätzlich mit eigenen Token und schaffen so ein weiteres Verdienstpotenzial. Obwohl diese Strategien außergewöhnlich hohe Jahresrenditen (APYs) bieten können, bergen sie auch größere Risiken, wie beispielsweise den vorübergehenden Verlust (bei dem der Wert Ihrer hinterlegten Vermögenswerte im Vergleich zum bloßen Halten sinken kann) und Sicherheitslücken in Smart Contracts. Intelligenter Geld zu verdienen bedeutet hier, diese Risiken zu verstehen, seine Positionen zu diversifizieren und sorgfältig seriöse Protokolle auszuwählen.

Jenseits von DeFi hat die Welt der Non-Fungible Tokens (NFTs) eine dynamische neue Wirtschaft eröffnet. Obwohl NFTs oft mit digitaler Kunst und Sammlerstücken in Verbindung gebracht werden, etablieren sie sich auch als Instrumente zum Geldverdienen. Kreative können ihre digitalen Werke als NFTs prägen, sie direkt an ein globales Publikum verkaufen und dabei Eigentum und Lizenzgebühren aus zukünftigen Verkäufen behalten. Für Sammler und Investoren kann die frühzeitige Identifizierung vielversprechender Künstler oder Projekte zu einer signifikanten Wertsteigerung führen. Darüber hinaus ermöglicht das Konzept des „Play-to-Earn“-Gamings (P2E), das auf NFTs basiert, Spielern, Kryptowährung oder NFTs durch die Teilnahme an In-Game-Aktivitäten zu verdienen. So entsteht ein direkter Zusammenhang zwischen Zeitaufwand und finanzieller Belohnung. Um mit NFTs intelligenter Geld zu verdienen, braucht es ein gutes Gespür für Trends, ein Verständnis der Marktdynamik und die Bereitschaft, den Nutzen und die Community eines Projekts zu analysieren, anstatt nur kurzlebigen Hypes hinterherzujagen.

Ein weiterer, oft übersehener Bereich für intelligenteres Verdienen ist das Staking. Viele Blockchains, insbesondere solche mit einem Proof-of-Stake (PoS)-Konsensmechanismus, belohnen Teilnehmer für das Halten und „Staking“ ihrer nativen Token. Durch das Sperren Ihrer Token tragen Sie zur Sicherheit des Netzwerks und zur Validierung von Transaktionen bei und erhalten im Gegenzug Belohnungen in Form weiterer Token. Im Vergleich zum Yield Farming ist dies eine passivere Verdienstform, bietet aber einen stetigen und oft planbaren Einkommensstrom. Beliebte PoS-Kryptowährungen wie Ethereum (nach dem Merge), Solana, Cardano und Polkadot bieten alle Staking-Möglichkeiten. Um durch Staking intelligenter zu verdienen, ist es wichtig, die Sperrfristen, die damit verbundenen Risiken des Validator-Slashings (Strafen für Fehlverhalten) und die Auswahl zuverlässiger Staking-Pools zu verstehen oder, falls Sie über die nötigen technischen Kenntnisse verfügen, einen eigenen Validator zu betreiben.

Das umfassendere Konzept von Web3, der nächsten Generation des Internets, ist eng mit dem Verdienen von Geld verknüpft. Mit zunehmender Verbreitung dezentraler Anwendungen (dApps) und Protokolle werden Nutzer immer stärker für ihr Engagement belohnt. Dies kann sich auf verschiedene Weise äußern: durch das Verdienen von Token für das Beitragen von Inhalten auf dezentralen Social-Media-Plattformen, durch die Beteiligung an der Governance durch Abstimmungen über Protokolländerungen oder sogar durch eine Gewinnbeteiligung an einem dezentralen Dienst. Der Schlüssel zu intelligenterem Verdienen liegt darin, Projekte zu identifizieren, die echten Nutzen bieten und den eigenen Interessen entsprechen, und sich dann aktiv zu beteiligen und Mehrwert zu schaffen. Es geht darum, Anteilseigner der genutzten Plattformen zu werden, anstatt nur Konsument zu sein.

Intelligentes Investieren in Kryptowährungen ist letztendlich ein fortlaufender Lern- und Anpassungsprozess. Er erfordert einen Perspektivwechsel vom passiven Beobachter zum aktiven Teilnehmer. Das bedeutet, die Technologie, die ökonomischen Modelle und die damit verbundenen Risiken zu verstehen. Es geht darum, eine diversifizierte Strategie zu entwickeln, die die einzigartigen Chancen dieses aufstrebenden digitalen Marktes nutzt und jenseits spekulativer Euphorie einen nachhaltigen und intelligenten Ansatz zur Vermögensbildung verfolgt.

In unserer fortlaufenden Erkundung des Themas „Intelligenter verdienen mit Kryptowährungen“ gehen wir den strategischen Nuancen, die informierte Anleger von bloßen Spekulanten unterscheiden, genauer auf den Grund. Der Schlüssel zu intelligenterem Einkommen liegt nicht in der Vorhersage des Unvorhersehbaren, sondern im Aufbau robuster Strategien, die die Stärken der Blockchain-Technologie und der sich stetig weiterentwickelnden Web3-Landschaft nutzen. Es geht nicht darum, einen magischen Weg zum Reichtum zu finden, sondern darum, einen disziplinierten, wissensbasierten Ansatz zur Renditeerzielung zu entwickeln.

Einer der wichtigsten Aspekte für intelligenteres Investieren ist Diversifizierung. Genau wie im traditionellen Finanzwesen ist es auch im Kryptobereich riskant, alles auf eine Karte zu setzen. Der Markt ist extrem volatil, und was heute glänzt, kann morgen schon wieder vergessen sein. Diversifizierung bedeutet jedoch mehr als nur verschiedene Kryptowährungen zu halten. Sie beinhaltet die Streuung der Investitionen auf verschiedene Anlageklassen innerhalb des Krypto-Ökosystems. Das heißt, Kapital nicht nur in etablierte Kryptowährungen wie Bitcoin und Ethereum zu investieren, sondern auch in vielversprechende DeFi-Token, Utility-Token für Web3-Projekte, gegebenenfalls sogar sorgfältig ausgewählte NFTs und Stablecoins zur Kapitalerhaltung und strategischen Investition.

Betrachten wir die Stärke von Stablecoins. Dabei handelt es sich um Kryptowährungen, deren Wert an einen stabilen Vermögenswert, meist den US-Dollar, gekoppelt ist. Obwohl sie nicht das explosive Wachstumspotenzial anderer Kryptowährungen bieten, sind sie für intelligenteres Investieren unverzichtbar. Stablecoins ermöglichen es Ihnen, Ihr Kapital in Marktabschwüngen sicher anzulegen und bieten so eine solide Basis, um Kaufgelegenheiten optimal zu nutzen. Darüber hinaus bilden sie das Rückgrat vieler DeFi-Strategien. Zinsen auf Stablecoins, beispielsweise über Kreditplattformen oder spezialisierte Yield-Farming-Protokolle, können wettbewerbsfähige Renditen bei deutlich geringerem Risiko im Vergleich zu volatilen Anlagen bieten. Dies ist ein Paradebeispiel für intelligenteres Investieren: die Nutzung eines stabilen Vermögenswerts zur Generierung eines stetigen und planbaren Einkommens, wodurch Sie Marktturbulenzen souverän meistern können.

Eine weitere Ebene intelligenten Investierens besteht darin, die Tokenomics zu verstehen und aktiv daran teilzunehmen. Jedes Kryptowährungsprojekt hat seine eigene, einzigartige Tokenomics – das ökonomische Modell, das seinen Token bestimmt. Dazu gehören Faktoren wie Tokenangebot, Verteilungsmechanismen, Nutzen und inflationärer oder deflationärer Druck. Eine eingehende Analyse der Tokenomics eines Projekts kann dessen langfristige Tragfähigkeit und sein Ertragspotenzial aufzeigen. Beispielsweise ist ein Token mit begrenztem Angebot und hohem Nutzen innerhalb eines wachsenden Ökosystems eher wertsteigernd als ein Token mit unbegrenztem Angebot und ohne klaren Anwendungsfall. Intelligenter investieren bedeutet, diese Grundlagen zu erforschen, Projekte mit soliden Tokenomics zu identifizieren und langfristig zu investieren, anstatt kurzfristigen Kursanstiegen hinterherzujagen.

Das Konzept des „Verdienens durch Teilnahme“ gewinnt zunehmend an Bedeutung. Mit der Weiterentwicklung von Web3 wird die Idee, Nutzer für ihre Beiträge und ihr Engagement zu belohnen, immer mehr Realität. Dies kann vom Verdienen von Token für die Bereitstellung von Rechenleistung für dezentrale Netzwerke bis hin zur Belohnung mit Governance-Token für die Teilnahme an den Entscheidungsprozessen eines Protokolls reichen. Beispielsweise geben einige dezentrale autonome Organisationen (DAOs) Governance-Token aus, die ihren Inhabern Stimmrechte und einen Anteil am DAO-Kapital gewähren. Durch aktive Teilnahme an diesen Gemeinschaften, das Einbringen von Ideen oder die Abstimmung über Vorschläge können Sie nicht nur die Richtung eines Projekts beeinflussen, sondern auch potenziell Belohnungen verdienen, wenn das Projekt wächst. Diese Form des Verdienens erfordert aktives Engagement und die Bereitschaft, zum Ökosystem beizutragen, bietet aber eine tiefere Verbindung zu den unterstützten Projekten und einen nachhaltigeren Weg zu Belohnungen.

Für technisch versierte Menschen kann der Betrieb eines Nodes oder die Tätigkeit als Validator in einem Blockchain-Netzwerk eine lukrative Möglichkeit sein, Geld zu verdienen. Wie bereits beim Staking erwähnt, spielen Validatoren eine entscheidende Rolle für die Sicherheit von PoS-Netzwerken. Durch die Bereitstellung von Rechenressourcen und das Staking einer signifikanten Menge an Token können Sie für Ihren Einsatz beträchtliche Belohnungen erhalten. Dieser Weg erfordert zwar höhere Einstiegshürden in Bezug auf technisches Wissen und Kapitalinvestitionen, bietet aber eine direkte und oft beträchtliche Einkommensquelle und trägt unmittelbar zur Stabilität und Dezentralisierung der Blockchain bei.

Auch der Bereich der dezentralen Anwendungen (dApps) bietet zahlreiche Verdienstmöglichkeiten. Neben den bekannten DeFi-Plattformen entstehen in verschiedenen Sektoren – von Gaming über soziale Medien und Content-Erstellung bis hin zu Lieferkettenmanagement und vielem mehr – unzählige dApps. Viele dieser dApps nutzen eigene Token, um die Nutzerakzeptanz und -interaktion zu fördern. Um hier intelligenter zu verdienen, sollten Sie diese neuen Anwendungen erkunden, diejenigen mit echtem Nutzen und benutzerfreundlichen Oberflächen identifizieren und sich auf eine Weise beteiligen, die den Zielen der jeweiligen dApp entspricht. Dies kann beispielsweise das Verdienen von Token durch Spielen, Erstellen von Inhalten oder einfach durch die Nutzung des Dienstes umfassen.

Darüber hinaus ist das Verständnis der Rolle von Orakeln im Kryptobereich für alle, die intelligenter verdienen möchten, insbesondere im DeFi-Bereich, unerlässlich. Orakel wie Chainlink sind Drittanbieterdienste, die Smart Contracts mit Echtzeitdaten versorgen – beispielsweise Kursdaten, Wetterinformationen oder Sportergebnisse. Diese Datenfeeds sind für die Ausführung vieler Smart Contracts, insbesondere solcher mit Derivaten oder Versicherungen, unerlässlich. Projekte mit zuverlässigen Orakelnetzwerken bieten oft einen hohen Nutzen und können wertvolle Bestandteile eines diversifizierten Kryptoportfolios sein.

Der Weg zu intelligenterem Geldverdienen mit Kryptowährungen ist kein Sprint, sondern ein Marathon. Er erfordert kontinuierliches Lernen, die Bereitschaft, sich an ein sich schnell veränderndes Umfeld anzupassen, und die Verpflichtung zu sorgfältiger Recherche. Es geht darum, sich von der Verlockung des schnellen Reichtums zu lösen und Strategien zu verfolgen, die auf nachhaltiges Wachstum, fundierte Entscheidungen und aktive Teilnahme setzen. Durch die Diversifizierung Ihrer Anlagen, das Verständnis der Tokenomics, die Erkundung von DeFi- und Web3-Möglichkeiten und das Verfolgen technologischer Entwicklungen können Sie sich mit mehr Selbstvertrauen in der Kryptowelt bewegen und eine solidere finanzielle Zukunft aufbauen. Es geht darum, das Potenzial von Kryptowährungen von einem spekulativen Glücksspiel in ein leistungsstarkes Werkzeug für intelligenten Vermögensaufbau zu verwandeln.

Im heutigen digitalen Zeitalter ist die Sicherheit Ihrer Online-Konten, insbesondere solcher, die mit Finanzbörsen verknüpft sind, von höchster Bedeutung. Dieser zweiteilige Artikel beleuchtet die Feinheiten des SIM-Swap-Schutzes für Börsenkonten und erklärt Mechanismen, Risiken und bewährte Verfahren zum Schutz Ihres digitalen Vermögens. Ob Sie Investor, Trader oder einfach nur interessiert sind – dieser umfassende Leitfaden soll die komplexe Welt der Cybersicherheit verständlicher und zugänglicher machen.

Schutz vor SIM-Karten-Tausch, Kontotausch, digitale Sicherheit, Cybersicherheit, Zwei-Faktor-Authentifizierung, Phishing-Angriffe, Kontosicherheit, Betrugsprävention, mobile Sicherheit

SIM-Swapping und seine Auswirkungen auf Börsenkonten verstehen

Die digitale Grenze: Navigation durch die Cybersicherheitslandschaft

In der Weite des digitalen Universums fungieren unsere Exchange-Konten als Tresore für unsere finanziellen und persönlichen Werte. Je tiefer wir in die Mechanismen eindringen, die diese digitalen Tresore schützen, desto wichtiger wird es, die Bedrohungen zu verstehen. SIM-Swapping erweist sich dabei als besonders heimtückische Gefahr.

Was ist SIM-Swapping?

Beim SIM-Swapping, auch SIM-Hijacking genannt, erlangt ein Angreifer die Kontrolle über Ihre Mobilfunknummer, indem er Ihren Mobilfunkanbieter dazu bringt, Ihre Nummer auf eine neue, von ihm kontrollierte SIM-Karte zu übertragen. Dadurch kann der Angreifer Zwei-Faktor-Authentifizierungscodes (2FA) und andere Nachrichten abfangen, die Ihre Konten normalerweise schützen würden.

Die Funktionsweise des SIM-Karten-Tauschs

Um die Bedrohung zu verstehen, muss man zunächst den Ablauf kennen. Oft beginnt der Angreifer mit einem Phishing-Angriff, bei dem er Sie dazu verleitet, Ihre persönlichen Daten preiszugeben. Dies kann über eine gefälschte Website, einen Anruf oder sogar eine E-Mail geschehen. Mit Ihren persönlichen Daten kontaktiert der Angreifer Ihren Mobilfunkanbieter und gibt sich mithilfe von Social-Engineering-Techniken als Sie aus. Sobald er Zugriff auf Ihre Telefonnummer hat, kann er wichtige Authentifizierungscodes abfangen, die an Ihr Telefon gesendet werden.

Risiken für Börsenkonten

Bei Börsenkonten steht extrem viel auf dem Spiel. Diese Plattformen verwalten riesige Summen an Geld, Aktien und Kryptowährungen. Wenn ein Angreifer Zugriff auf Ihr Börsenkonto erlangt, kann er Transaktionen durchführen, Gelder transferieren und im schlimmsten Fall Ihr gesamtes digitales Vermögen vernichten. Dieser Vorgang ist ebenso reibungslos wie verheerend und lässt kaum Raum für eine Wiederherstellung.

Auswirkungen in der Praxis

Betrachten wir den Fall eines prominenten Händlers, dessen Börsenkonto durch SIM-Swapping kompromittiert wurde. Der Angreifer konnte Transaktionen im Wert von Millionen durchführen und stürzte das Opfer in den finanziellen Ruin und in tiefe seelische Not. Dies ist kein Einzelfall, sondern ein zunehmender Trend, der die Notwendigkeit robuster Schutzmaßnahmen unterstreicht.

Die Rolle der Zwei-Faktor-Authentifizierung (2FA)

Die Zwei-Faktor-Authentifizierung (2FA) ist ein Eckpfeiler der digitalen Sicherheit. Indem sie etwas erfordert, das man weiß (ein Passwort), und etwas, das man besitzt (ein Smartphone zum Empfangen des Authentifizierungscodes), erhöht 2FA die Kontosicherheit erheblich. SIM-Swapping untergräbt jedoch genau diese Grundlage, indem es Angreifern direkten Zugriff auf den zweiten Faktor ermöglicht.

Über die Zwei-Faktor-Authentifizierung hinaus: Erweiterte Schutzstrategien

Um dem SIM-Swapping entgegenzuwirken, kommen verschiedene fortschrittliche Schutzstrategien zum Einsatz:

Hardware-Sicherheitsschlüssel: Diese physischen Geräte bieten eine zusätzliche Sicherheitsebene. In Verbindung mit Ihrem Passwort generieren sie einzigartige Codes, die sich bei jedem Anmeldeversuch ändern. Selbst wenn ein Angreifer Ihr Passwort kennt und Ihre Telefonnummer übernimmt, kann er ohne den physischen Schlüssel nicht auf Ihr Konto zugreifen.

E-Mail-basierte Authentifizierung: Einige Plattformen bieten E-Mail-basierte Zwei-Faktor-Authentifizierung als Alternative zu SMS-basierten Codes an. Diese Methode ist weniger anfällig für SIM-Swapping, da sie nicht auf einer Telefonnummer basiert.

Biometrische Authentifizierung: Biometrische Verfahren wie Fingerabdruck- oder Gesichtserkennung bieten eine zusätzliche Sicherheitsebene. Diese Verfahren sind untrennbar mit dem Nutzer verbunden und schwer zu kopieren, selbst wenn ein Angreifer Ihre Telefonnummer kennt.

Schutzmaßnahmen auf Anbieterebene: Einige Mobilfunkanbieter bieten mittlerweile einen SIM-Swap-Schutz an, der zusätzliche Verifizierungsschritte erfordert, um unautorisierte Übertragungen Ihrer Telefonnummer zu verhindern.

Bewährte Verfahren zum Schutz vor SIM-Karten-Austausch

Um Ihre Exchange-Konten vor SIM-Swapping zu schützen, sollten Sie folgende bewährte Methoden beachten:

Verwenden Sie sichere, einzigartige Passwörter: Achten Sie darauf, dass Ihre Passwörter komplex sind und nicht auf mehreren Plattformen wiederverwendet werden. Passwort-Manager können Ihnen dabei helfen, diese sicheren Passwörter zu generieren und zu speichern.

Aktivieren Sie nach Möglichkeit die Zwei-Faktor-Authentifizierung: Nutzen Sie stets die Zwei-Faktor-Authentifizierung, vorzugsweise mit anderen Methoden als SMS.

Behalten Sie Ihre Konten im Blick: Überprüfen Sie Ihre Börsenkonten regelmäßig auf ungewöhnliche Aktivitäten. Schnelles Handeln kann potenziellen Schaden minimieren.

Bleiben Sie informiert: Cybersicherheitsbedrohungen entwickeln sich rasant. Halten Sie sich über die neuesten Schutzmethoden und Best Practices auf dem Laufenden.

Sicherheitswarnungen nutzen: Aktivieren Sie Sicherheitswarnungen für Ihre Exchange-Konten. Diese Benachrichtigungen informieren Sie in Echtzeit über verdächtige Aktivitäten.

Abschluss

In der zunehmenden Digitalisierung wird der Schutz unserer Börsenkonten vor SIM-Swapping immer wichtiger. Das Verständnis der Mechanismen hinter dieser Bedrohung und der Einsatz fortschrittlicher Schutzstrategien helfen uns, unser digitales Vermögen zu sichern. Im nächsten Abschnitt werden wir uns eingehender mit spezifischen Tools und Technologien befassen, die unsere Börsenkonten vor diesen raffinierten Angriffen schützen.

Fortschrittliche Tools und Technologien zum Schutz vor SIM-Karten-Austausch

Einleitung: Eine Festung um Ihre digitalen Assets errichten

Im vorherigen Teil haben wir die Grundlagen zum Verständnis von SIM-Swapping und dessen Auswirkungen auf Exchange-Konten gelegt. Nun wollen wir uns eingehender mit den fortschrittlichen Tools und Technologien befassen, die diese digitalen Datenspeicher schützen sollen. Dieser umfassende Leitfaden soll Ihnen das nötige Wissen vermitteln, um sich wirksam gegen SIM-Swapping und andere Cybersicherheitsbedrohungen zu verteidigen.

Die Entwicklung der SIM-Swap-Schutztechnologien

Die digitale Welt ist im ständigen Wandel, und damit auch die Methoden zu ihrem Schutz. Traditionelle Verfahren wie die Zwei-Faktor-Authentifizierung (2FA) haben sich zwar bewährt, sind aber nicht unfehlbar. Die Weiterentwicklung von Technologien zum Schutz vor SIM-Karten-Austausch hat innovative Lösungen hervorgebracht, die über grundlegende Sicherheitsmaßnahmen hinausgehen.

Erweiterte Authentifizierungsmethoden

Multi-Faktor-Authentifizierung (MFA): Während die Zwei-Faktor-Authentifizierung ein guter Anfang ist, geht die MFA noch einen Schritt weiter, indem sie mehrere Verifizierungsformen erfordert. Dies könnte etwas umfassen, das Sie wissen (Passwort), etwas, das Sie besitzen (Sicherheitsschlüssel) und etwas, das Sie sind (biometrische Verifizierung).

Verhaltensbiometrie: Diese Technologie analysiert Ihre Interaktion mit Ihrem Gerät – Ihr Tippverhalten, Ihre Mausbewegungen und sogar Ihre Stimme. Dadurch wird eine zusätzliche Sicherheitsebene geschaffen, indem sichergestellt wird, dass sich die Person, die versucht, auf Ihr Konto zuzugreifen, ähnlich verhält wie Sie.

Standortbasierte Verifizierung: Einige fortschrittliche Systeme überprüfen den Standort, von dem aus Sie auf Ihr Konto zugreifen. Bei einer plötzlichen Änderung Ihres üblichen Standorts werden zusätzliche Verifizierungsschritte ausgelöst, wodurch die Sicherheit weiter erhöht wird.

Die Rolle von künstlicher Intelligenz und maschinellem Lernen

Künstliche Intelligenz und maschinelles Lernen revolutionieren die Cybersicherheit. Diese Technologien können ungewöhnliche Muster und Anomalien im Nutzerverhalten erkennen und potenzielle Bedrohungen kennzeichnen, bevor diese Schaden anrichten können.

Anomalieerkennung: KI-Systeme können Ihr Online-Verhalten überwachen und Abweichungen von der Norm erkennen. Wenn Sie sich beispielsweise normalerweise von Ihrem Homeoffice aus einloggen, aber plötzlich versuchen, von einem anderen Land aus auf Ihr Konto zuzugreifen, kann das System dies als verdächtig einstufen.

Prädiktive Analysen: Algorithmen des maschinellen Lernens können potenzielle Sicherheitsbedrohungen anhand historischer Daten vorhersagen. Dieser proaktive Ansatz kann dazu beitragen, SIM-Swapping-Versuche zu verhindern, bevor sie überhaupt stattfinden.

Spezialisierte Sicherheitswerkzeuge

Zur Bekämpfung von SIM-Swapping und anderen Cybersicherheitsbedrohungen wurden verschiedene Spezialwerkzeuge entwickelt:

SIM-Karten-Austauschservice: Einige Plattformen bieten einen SIM-Karten-Austauschservice an, der bei verdächtigen Aktivitäten automatisch neue SIM-Karten ausstellt. Dadurch wird sichergestellt, dass Angreifer, selbst wenn sie Ihre Telefonnummer übernommen haben, nicht auf Ihr Konto zugreifen können.

Virtuelle private Netzwerke (VPNs): VPNs verschlüsseln Ihre Internetverbindung und erschweren es Angreifern, Ihre Daten abzufangen. Dies ist besonders nützlich beim Zugriff auf Exchange-Konten über öffentliche WLAN-Netzwerke.

Endpoint Detection and Response (EDR): EDR-Lösungen überwachen und analysieren Endgeräte (wie Computer oder Mobilgeräte) auf schädliche Aktivitäten. Werden Anzeichen eines SIM-Swap-Versuchs erkannt, können sie sofort Maßnahmen ergreifen, um diesen zu verhindern.

Schutzmaßnahmen auf Netzbetreiberebene

Mobilfunkanbieter spielen eine entscheidende Rolle bei der Verhinderung von SIM-Karten-Tausch. Viele setzen mittlerweile fortschrittliche Schutzmaßnahmen ein:

Verbesserte Verifizierungsprozesse: Einige Mobilfunkanbieter verlangen zusätzliche Verifizierungsschritte für die Übertragung einer Telefonnummer, was es Angreifern erschwert, einen SIM-Kartentausch durchzuführen.

SIM-Karten-Authentifizierung: Bestimmte Mobilfunkanbieter verwenden die SIM-Karten-Authentifizierung, um sicherzustellen, dass nur autorisierte Benutzer eine neue SIM-Karte mit Ihrer Telefonnummer aktivieren können.

Echtzeitüberwachung: Mobilfunkanbieter können ungewöhnliche Aktivitäten auf Ihrem Konto überwachen, wie z. B. plötzliche Standortänderungen oder mehrere fehlgeschlagene Anmeldeversuche, und diese als potenzielle SIM-Karten-Tauschversuche kennzeichnen.

Die Bedeutung der Benutzerschulung

Technologie spielt zwar eine wichtige Rolle in der Cybersicherheit, doch die Schulung der Nutzer ist ebenso wichtig. Hier einige wichtige Punkte, die Sie beachten sollten:

Phishing-Versuche erkennen: Phishing ist nach wie vor eine der häufigsten Methoden, um SIM-Karten-Tausch durchzuführen. Überprüfen Sie daher immer die Legitimität jeder Nachricht, in der nach persönlichen Daten gefragt wird.

Seien Sie wachsam: Überprüfen Sie regelmäßig Ihre Kontoaktivitäten auf verdächtige Transaktionen oder Anmeldeversuche. Melden Sie Unregelmäßigkeiten umgehend Ihrer Handelsplattform und Ihrem Mobilfunkanbieter.

Schützen Sie Ihre persönlichen Daten: Vermeiden Sie die Weitergabe sensibler Informationen über ungesicherte Kanäle. Verwenden Sie sichere Passwörter und ändern Sie diese regelmäßig.

Nutzen Sie Sicherheitssoftware: Installieren Sie seriöse Antiviren- und Anti-Malware-Software auf Ihren Geräten, um sich vor potenziellen Bedrohungen zu schützen.

Fallstudien: Erfolgreiche Verhinderung von SIM-Karten-Tausch

Betrachten wir einige Beispiele aus der Praxis, in denen fortschrittliche Technologien und Verfahren SIM-Swapping-Versuche erfolgreich vereitelt haben:

Die Rolle des Zahlungsverkehrsfinanzierers Das Potenzial finanzieller Innovationen freisetzen

Der digitale Goldrausch Wie Blockchain neue Wege für finanzielles Wachstum ebnet