Die Zukunft gestalten – Quantenresistente Upgrades

In einer Zeit, in der digitale Spuren jeden Bereich unseres Lebens durchdringen, ist die Bedeutung robuster Cybersicherheit nicht zu unterschätzen. Mit dem technologischen Fortschritt wächst auch das Potenzial für neue Bedrohungen. Hier kommt das Quantencomputing ins Spiel – ein Gebiet, das die Technologie revolutionieren könnte, und zwar auf eine Weise, die wir erst allmählich verstehen. Doch mit diesem Potenzial geht eine drängende Frage einher: Wie schützen wir unsere digitale Welt vor den drohenden Gefahren quantenbasierter Angriffe?

Der Quantensprung: Quantencomputing verstehen

Um das Wesen quantenresistenter Upgrades zu verstehen, müssen wir zunächst die Grundlagen des Quantencomputings begreifen. Anders als klassische Computer, die Informationen mit Bits (0 und 1) verarbeiten, nutzen Quantencomputer die Leistungsfähigkeit von Quantenbits, sogenannten Qubits. Dank der Prinzipien der Superposition und Verschränkung können Qubits gleichzeitig in mehreren Zuständen existieren, wodurch Quantencomputer komplexe Berechnungen in beispielloser Geschwindigkeit durchführen können.

Dieser Quantensprung in der Rechenleistung ist nicht nur ein theoretisches Wunder, sondern ein Wendepunkt mit weitreichenden Konsequenzen. Traditionelle Verschlüsselungsmethoden, die auf der Schwierigkeit bestimmter mathematischer Probleme beruhen, könnten angesichts der Brute-Force-Fähigkeiten von Quantencomputern überflüssig werden. Beispielsweise könnte die heute weit verbreitete RSA-Verschlüsselung von einem ausreichend leistungsstarken Quantencomputer innerhalb von Sekunden geknackt werden.

Die Bedrohung der traditionellen Verschlüsselung

Die Verschlüsselungsmethoden, auf die wir uns seit Jahrzehnten verlassen, wie RSA, Diffie-Hellman und elliptische Kurvenkryptographie, basieren auf mathematischen Problemen, die für klassische Computer derzeit unlösbar sind. Quantencomputer könnten diese Probleme jedoch theoretisch in einem Bruchteil der Zeit lösen, die ein klassischer Computer dafür benötigen würde, wodurch diese Verschlüsselungsmethoden angreifbar würden.

Die RSA-Verschlüsselung beruht beispielsweise auf der Schwierigkeit, große Zahlen zu faktorisieren. Ein Quantencomputer könnte Shors Algorithmus verwenden, um diese Zahlen exponentiell schneller zu faktorisieren als die besten bekannten klassischen Algorithmen. Das bedeutet, dass sensible Daten, die heute mit RSA verschlüsselt wurden, morgen von einem ausreichend leistungsstarken Quantencomputer entschlüsselt werden könnten.

Das Gebot quantenresistenter Upgrades

Mit dem bevorstehenden Aufkommen des Quantencomputings wird die Entwicklung quantenresistenter Upgrades unerlässlich. Ziel dieser Upgrades ist die Entwicklung neuer kryptografischer Algorithmen, die gegen Quantenangriffe sicher sind. Es soll eine neue Generation von Verschlüsselungsmethoden geschaffen werden, die der Rechenleistung von Quantencomputern standhalten können.

Erforschung quantensicherer Algorithmen

Quantensichere Algorithmen sind kryptografische Methoden, die so konzipiert sind, dass sie vor Quantenangriffen geschützt sind. Diese Algorithmen basieren häufig auf mathematischen Problemen, die derzeit als schwer lösbar für Quantencomputer gelten, wie beispielsweise gitterbasierte Probleme, hashbasierte Signaturen und multivariate Polynomgleichungen.

Gitterbasierte Kryptographie

Gitterbasierte Kryptographie zählt zu den vielversprechendsten Bereichen quantensicherer Algorithmen. Sie beruht auf der Schwierigkeit von Problemen im Zusammenhang mit Gittern, geometrischen Objekten, die aus einem unendlichen Gitter von Punkten bestehen. Das bekannteste gitterbasierte kryptographische System ist das Learning With Errors (LWE)-Problem, das als resistent gegen Quantenangriffe gilt.

Hashbasierte Signaturen

Hashbasierte Signaturen stellen ein weiteres vielversprechendes Gebiet der quantensicheren Kryptographie dar. Diese Signaturen nutzen die Eigenschaften kryptographischer Hashfunktionen, die eine Eingabe entgegennehmen und eine Bytefolge fester Länge erzeugen. Die Sicherheit hashbasierter Signaturen beruht auf der Schwierigkeit, die Hashfunktion umzukehren – eine Aufgabe, die Quantencomputer voraussichtlich ebenfalls nicht effizient lösen können.

Multivariate Polynomgleichungen

Multivariate Polynomgleichungen sind ein weniger bekanntes, aber vielversprechendes Gebiet der quantensicheren Kryptographie. Diese kryptographischen Systeme basieren auf der Komplexität der Lösung von Systemen multivariater Polynomgleichungen über endlichen Körpern. Obwohl sie sich noch in der Forschungsphase befinden, zeigen diese Systeme großes Potenzial zur Abwehr von Quantenangriffen.

Der Weg nach vorn: Implementierung quantenresistenter Upgrades

Der Weg zu quantenresistenten Upgrades ist komplex und vielschichtig. Er erfordert die Zusammenarbeit von Forschern, Branchenführern und politischen Entscheidungsträgern, um neue kryptografische Standards zu entwickeln, zu testen und zu implementieren. Das Nationale Institut für Standards und Technologie (NIST) hat in diesem Bereich eine Vorreiterrolle eingenommen und arbeitet an der Standardisierung postquantenkryptografischer Algorithmen.

Forschung und Entwicklung

Der erste Schritt zur Implementierung quantenresistenter Upgrades ist umfangreiche Forschung und Entwicklung. Dies umfasst die Identifizierung und Analyse potenzieller quantensicherer Algorithmen, die Prüfung ihrer Sicherheit und die Sicherstellung, dass sie die Leistungsanforderungen moderner Anwendungen erfüllen.

Standardisierung

Sobald vielversprechende Algorithmen identifiziert sind, folgt die Standardisierung. Dieser Prozess umfasst strenge Tests und Evaluierungen, um sicherzustellen, dass die Algorithmen sicher, effizient und für eine breite Anwendung geeignet sind. Das Post-Quanten-Kryptographie-Projekt des NIST hat maßgeblich zu diesem Prozess beigetragen, indem es mehrere vielversprechende Algorithmen ausgewählt und standardisiert hat.

Einsatz

Der letzte Schritt ist die Implementierung. Dabei werden quantensichere Algorithmen in bestehende Systeme und Anwendungen integriert. Ein sorgfältiges und schrittweises Vorgehen ist erforderlich, um sicherzustellen, dass die Umstellung die Sicherheit nicht beeinträchtigt und keine Dienste unterbricht. Organisationen müssen zudem die schrittweise Ablösung anfälliger kryptografischer Systeme planen.

Anwendungen und Überlegungen in der Praxis

Der Bedarf an quantenresistenten Upgrades ist nicht nur theoretischer Natur; er hat reale Auswirkungen auf Branchen und Privatpersonen gleichermaßen. Finanzinstitute, Regierungsbehörden, Gesundheitsdienstleister und alle, die auf digitale Kommunikation und Datenspeicherung angewiesen sind, müssen sich auf die Zukunft mit Quantencomputern vorbereiten.

Finanzdienstleistungen

Im Finanzsektor sind quantenresistente Upgrades unerlässlich, um sensible Informationen wie Kundendaten, Transaktionsdetails und firmeneigene Algorithmen zu schützen. Finanzinstitute müssen sicherstellen, dass ihre kryptografischen Systeme Quantenangriffen standhalten, um Vertrauen zu wahren und regulatorische Standards einzuhalten.

Regierung und nationale Sicherheit

Regierungsbehörden und nationale Sicherheitsorganisationen verwalten riesige Mengen an Verschlusssachen, die unbedingt geschützt bleiben müssen. Quantenresistente Upgrades sind unerlässlich, um diese Informationen vor zukünftigen Bedrohungen zu schützen. Darüber hinaus können diese Upgrades dazu beitragen, kritische Infrastrukturen wie Stromnetze und Kommunikationsnetze vor quantenbasierten Angriffen zu schützen.

Gesundheitspflege

Das Gesundheitswesen verarbeitet hochsensible Patientendaten, die vor unbefugtem Zugriff geschützt werden müssen. Quantenresistente Upgrades gewährleisten, dass Patientendaten, medizinische Forschung und die Kommunikation im Gesundheitswesen auch in einer Zukunft mit Quantencomputern sicher bleiben.

Alltagsnutzer

Für den Alltagsgebrauch bedeuten quantenresistente Upgrades den fortgesetzten Schutz persönlicher Daten, Online-Kommunikation und digitaler Identitäten. Mit zunehmender Verfügbarkeit von Quantencomputern wird der Bedarf an sicherer Verschlüsselung immer dringlicher, um die Vertraulichkeit und Sicherheit persönlicher Informationen zu gewährleisten.

Abschluss

Das Aufkommen des Quantencomputings birgt sowohl Herausforderungen als auch Chancen für die Cybersicherheit. Es droht, traditionelle Verschlüsselungsmethoden obsolet zu machen, treibt aber gleichzeitig die Entwicklung innovativer, quantenresistenter Upgrades voran. Indem wir die Prinzipien des Quantencomputings verstehen, quantensichere Algorithmen erforschen und strenge Standards und Einsatzstrategien implementieren, können wir uns in diesem spannenden und komplexen Feld zurechtfinden.

Da wir am Rande einer Quantenzukunft stehen, ist die Bedeutung quantenresistenter Upgrades nicht hoch genug einzuschätzen. Sie stellen die nächste Stufe der Cybersicherheit dar und versprechen, unsere digitale Welt vor der immensen Leistungsfähigkeit des Quantencomputings zu schützen. Indem wir diese Zukunft mit Innovation und Weitsicht gestalten, stellen wir sicher, dass unsere Daten sicher, unsere Kommunikation privat und unser digitales Leben geschützt bleiben.

Die Rolle von Industrie und Zusammenarbeit

Der Weg zu quantenresistenten Upgrades ist ein gemeinschaftliches Unterfangen, das die vereinten Anstrengungen von Branchenführern, Forschern und politischen Entscheidungsträgern erfordert. Die Synergie zwischen diesen Gruppen ist entscheidend für die Entwicklung, Standardisierung und Implementierung sicherer kryptografischer Systeme.

Branchenführerschaft

Branchenführer spielen eine entscheidende Rolle bei der Förderung quantensicherer Algorithmen. Durch Investitionen in Forschung und Entwicklung, die Zusammenarbeit bei der Standardisierung und die Unterstützung des Übergangs zu quantenresistenten Upgrades können Unternehmen die Weichen für eine sichere digitale Zukunft stellen. Dies betrifft nicht nur Technologieunternehmen, sondern auch Finanzinstitute, Gesundheitsdienstleister und alle Organisationen, die auf sensible Daten angewiesen sind.

Forschungskooperation

Die Zusammenarbeit in der Forschung ist unerlässlich für die Weiterentwicklung quantensicherer kryptografischer Algorithmen. Universitäten, Forschungseinrichtungen und Unternehmen müssen zusammenarbeiten, um neue Algorithmen zu identifizieren und zu entwickeln, diese strengen Tests zu unterziehen und die Ergebnisse auszutauschen. Offene Kooperation fördert Innovationen und beschleunigt die Entwicklung sicherer Technologien.

Richtlinien und Standards

Politikverantwortliche und Normungsorganisationen wie das NIST spielen eine entscheidende Rolle bei der Steuerung des Übergangs zu quantenresistenten Upgrades. Durch die Festlegung klarer Standards und Richtlinien gewährleisten sie, dass neue kryptografische Systeme sicher, effizient und interoperabel sind. Dies umfasst die Überwachung des Normungsprozesses, die Bereitstellung von Ressourcen für die Forschung sowie die Förderung von Wissen und Bewusstsein für Quantencomputing und Cybersicherheit.

Die Zukunft des Quantencomputings und der Cybersicherheit

Mit der Weiterentwicklung des Quantencomputings wird sich auch die Cybersicherheitslandschaft grundlegend verändern. Das Zusammenspiel von Quantencomputing und Kryptographie wird Innovationen vorantreiben und zu neuen Fortschritten in beiden Bereichen führen.

Weiterführende Forschung

Kontinuierliche Forschung ist unerlässlich, um potenziellen Quantenbedrohungen einen Schritt voraus zu sein. Dies umfasst die Entwicklung neuer quantensicherer Algorithmen, die Verbesserung bestehender Algorithmen und das Verständnis der Leistungsfähigkeit von Quantencomputern. Laufende Forschung gewährleistet, dass kryptografische Systeme robust und sicher gegenüber neuen Bedrohungen bleiben.

Fortschritte im Quantencomputing

Begeben Sie sich auf eine Reise durch die faszinierende Welt der Zero-Knowledge-Proof-Technologie und ihre revolutionären Auswirkungen auf Echtzeit-Peer-to-Peer-Überweisungen. Tauchen Sie ein in eine Entdeckungsreise, die modernste Kryptographie mit reibungslosen Finanztransaktionen verbindet und eine Zukunft verspricht, in der Datenschutz und Geschwindigkeit höchste Priorität haben.

Zero-Knowledge-Beweis, Echtzeit-P2P-Überweisungen, Kryptowährung, Blockchain, Datenschutz, Finanzsicherheit, Kryptographie, P2P-Transaktionen, Fintech-Innovation, Blockchain-Technologie

Das Aufkommen von Zero-Knowledge-Beweisen bei Finanztransaktionen

In einer zunehmend von digitalen Innovationen geprägten Welt ist die Bedeutung von Datenschutz und Sicherheit bei Finanztransaktionen nicht zu unterschätzen. Traditionelle Methoden zur Sicherung von Finanzdaten basieren oft auf komplexen Verschlüsselungs- und Verifizierungsverfahren, bieten aber mitunter nicht genügend Datenschutz und Effizienz. Hier kommen Zero-Knowledge-Proofs (ZKPs) ins Spiel – eine kryptografische Methode, die das Potenzial hat, Finanztransaktionen grundlegend zu verändern.

Was sind Zero-Knowledge-Beweise?

Im Kern ist ein Zero-Knowledge-Beweis eine Methode, mit der eine Partei (der Beweiser) einer anderen Partei (dem Prüfer) die Wahrheit einer bestimmten Aussage beweisen kann, ohne dabei zusätzliche Informationen preiszugeben. Dieses Konzept, das seinen Ursprung in der theoretischen Informatik hat, findet im Bereich Blockchain und Kryptowährungen breite Anwendung.

Die Magie von Zero-Knowledge-Beweisen

Stellen Sie sich vor, Sie möchten nachweisen, dass Sie über ein gültiges Bankguthaben verfügen, ohne Ihre gesamte Finanzhistorie oder persönliche Daten preiszugeben. Zero-Knowledge-Beweise ermöglichen genau das. Der Beweisende generiert einen Nachweis für das Vorhandensein des Guthabens, ohne dabei weitere Finanzinformationen offenzulegen. Dies wird durch ausgefeilte mathematische Algorithmen erreicht, die sicherstellen, dass nur die notwendigen Informationen offengelegt werden.

Echtzeit-Peer-to-Peer-Überweisungen

Betrachten wir nun dieses Konzept im Bereich der Peer-to-Peer-Überweisungen (P2P). Echtzeit-P2P-Überweisungen bezeichnen die sofortige Übertragung von Geldern zwischen zwei Parteien, typischerweise über ein Blockchain-Netzwerk. Herkömmliche Methoden zur Gewährleistung der Sicherheit und Authentizität dieser Transaktionen basieren stark auf der Transparenz der Blockchain, was mitunter die Privatsphäre der Nutzer beeinträchtigt.

Hier kommen Zero-Knowledge-Proofs (ZKPs) ins Spiel. Durch die Integration von ZKPs in den P2P-Überweisungsprozess gewährleisten wir die Sicherheit und Vertraulichkeit der Transaktionsdetails und überprüfen gleichzeitig die Legitimität der Transaktion. Das bedeutet, dass Ihre Überweisung authentifiziert wird, ohne unnötige Informationen über Ihre Finanzaktivitäten preiszugeben.

Die Schnittstelle von Kryptographie und Blockchain

Die Verschmelzung von Zero-Knowledge-Beweisen mit der Blockchain-Technologie ist nicht nur ein technologischer Fortschritt, sondern ein Paradigmenwechsel. Die Blockchain ist von Natur aus ein dezentrales Register, das Transparenz gewährleistet. Diese Transparenz geht jedoch mitunter auf Kosten der Privatsphäre. Zero-Knowledge-Beweise schließen diese Lücke, indem sie private und sichere Transaktionen in einem öffentlichen Register ermöglichen.

Stellen Sie sich vor, Sie überweisen Geld an einen Freund. Mithilfe von Zero-Knowledge-Proofs wird die Transaktion als legitim verifiziert, ohne Ihre Finanzdaten preiszugeben. So wird die Authentizität der Transaktion gewährleistet und Ihre Privatsphäre gewahrt.

Vorteile von Zero-Knowledge-Beweisen bei P2P-Überweisungen

Verbesserter Datenschutz: Einer der größten Vorteile ist der verbesserte Datenschutz. Nutzer können Finanztransaktionen durchführen, ohne ihre Finanzhistorie oder persönliche Daten preiszugeben.

Sicherheit: ZKPs gewährleisten die Sicherheit von Transaktionen, indem sie eine Möglichkeit bieten, die Gültigkeit einer Transaktion nachzuweisen, ohne sensible Informationen preiszugeben.

Effizienz: Echtzeittransaktionen profitieren enorm von der Effizienz von ZKPs. Der Verifizierungsprozess ist schnell und erfordert nicht die komplexen Berechnungen, die mit herkömmlichen Blockchain-Verifizierungsmethoden verbunden sind.

Skalierbarkeit: Mit zunehmender Nutzung von P2P-Transaktionen wird die Skalierbarkeit zu einem entscheidenden Faktor. Zero-Knowledge-Prototypen (ZKPs) bieten eine skalierbare Lösung, indem sie die Rechenlast im Netzwerk reduzieren.

Compliance: In Regionen mit strengen regulatorischen Anforderungen können Zero-Knowledge-Beweise dazu beitragen, die Datenschutzbestimmungen einzuhalten und gleichzeitig die Integrität der Transaktionen zu gewährleisten.

Die Zukunft von Finanztransaktionen

Die Integration von Zero-Knowledge-Proofs in Echtzeit-P2P-Transaktionen ist ein Meilenstein hin zu einer Zukunft, in der Datenschutz und Effizienz nahtlos ineinandergreifen. Mit der Weiterentwicklung der Technologie werden auch die Anwendungsmöglichkeiten von ZKPs stetig wachsen und so den Weg für sicherere, datenschutzfreundlichere und effizientere Finanzökosysteme ebnen.

Im nächsten Teil werden wir uns eingehender mit den technischen Feinheiten von Zero-Knowledge-Beweisen befassen, reale Anwendungen untersuchen und die zukünftige Entwicklung dieser transformativen Technologie diskutieren.

Technische Feinheiten und praktische Anwendungen von Zero-Knowledge-Beweisen

Im vorherigen Abschnitt haben wir die Grundlagen von Zero-Knowledge-Proofs (ZKPs) und deren revolutionären Einfluss auf Echtzeit-Peer-to-Peer-Überweisungen (P2P) untersucht. Nun wollen wir uns eingehender mit den technischen Feinheiten befassen, die ZKPs zu einem so leistungsstarken Werkzeug machen, und reale Anwendungen betrachten, die die Finanzwelt bereits prägen.

Technische Feinheiten von Zero-Knowledge-Beweisen

Die Mathematik hinter ZKPs verstehen

Zero-Knowledge-Beweise basieren auf fortgeschrittenen mathematischen Konzepten. Im Kern besteht ein ZKP aus einem Beweiser und einem Verifizierer. Der Beweiser beweist die Wahrheit einer Aussage, ohne zusätzliche Informationen preiszugeben. Der Verifizierer hingegen stellt sicher, dass die Aussage tatsächlich wahr ist.

Der Prozess umfasst typischerweise drei Hauptkomponenten:

Gemeinsame Eingabe: Sowohl der Beweiser als auch der Verifizierer verwenden eine gemeinsame Eingabe, die die Grundlage des Beweises bildet.

Zeuge: Dies sind die geheimen Informationen, die der Beweisführer besitzt. Sie werden verwendet, um einen Beweis dafür zu konstruieren, dass die Aussage wahr ist.

Beweis: Dies ist die Nachricht, die der Beweisende an den Prüfer sendet und die die Gültigkeit der Aussage belegt, ohne den Zeugen preiszugeben.

Ein bekanntes Beispiel für einen Zero-Knowledge-Beweis ist das „Interaktive Beweissystem“, bei dem Beweiser und Prüfer in einem Fragen- und Antwortaustausch die Wahrheit feststellen. Durch diese Interaktion wird sichergestellt, dass keine weiteren Informationen preisgegeben werden, die über die Tatsache hinausgehen, dass die Aussage wahr ist.

Wie ZKPs bei Blockchain-Transaktionen funktionieren

Im Kontext der Blockchain können Zero-Knowledge-Proofs verwendet werden, um Transaktionen zu verifizieren, ohne die Transaktionsdetails offenzulegen. Hier ist eine vereinfachte Übersicht über die Funktionsweise:

Transaktionsinitiierung: Ein Benutzer initiiert eine Transaktion, die die notwendigen Details (Betrag, Empfänger usw.) enthält.

Beweiserzeugung: Die Transaktionsdetails werden verschlüsselt und ein Zero-Knowledge-Beweis generiert. Dieser Beweis enthält nur die notwendigen Informationen zur Überprüfung der Legitimität der Transaktion.

Nachweiseinreichung: Der Nachweis wird zur Überprüfung an das Blockchain-Netzwerk übermittelt.

Verifizierung: Die Knoten im Netzwerk überprüfen den Nachweis, ohne auf die verschlüsselten Transaktionsdetails zuzugreifen. Dadurch wird die Gültigkeit der Transaktion sichergestellt, während die Transaktionsdetails vertraulich bleiben.

Anwendungen in der Praxis

Kryptowährungen und Privacy Coins

Eine der prominentesten Anwendungen von Zero-Knowledge-Beweisen findet sich im Bereich der Kryptowährungen, insbesondere bei Privacy Coins wie Zcash. Zcash verwendet eine Form von Zero-Knowledge-Beweisen (ZKP) namens zk-SNARKs (Zero-Knowledge Succinct Non-Interactive Argument of Knowledge), um private Transaktionen zu ermöglichen. Dadurch können Nutzer Transaktionen durchführen, ohne Details wie den Betrag oder die Adressen von Absender und Empfänger preiszugeben.

Dezentrale Finanzen (DeFi)

Dezentrale Finanzplattformen (DeFi) setzen zunehmend auf Zero-Knowledge-Proofs (ZKPs), um Datenschutz und Effizienz zu verbessern. Durch die Integration von ZKPs können DeFi-Plattformen sichere und private Kreditvergabe, -aufnahme und -handel anbieten, ohne die Transparenz der Blockchain zu beeinträchtigen.

Lieferkettenmanagement

Eine weitere faszinierende Anwendung findet sich im Lieferkettenmanagement. Unternehmen können Zero-Knowledge-Beweise nutzen, um die Echtheit von Produkten zu überprüfen, ohne dabei firmeneigene Informationen über die Lieferkette preiszugeben. Dies gewährleistet, dass alle Beteiligten die Legitimität eines Produkts überprüfen können, während gleichzeitig Geschäftsgeheimnisse gewahrt bleiben.

Gesundheits- und Krankenakten

Im Gesundheitswesen können Zero-Knowledge-Beweise eingesetzt werden, um die Echtheit von Patientenakten zu überprüfen, ohne sensible Patientendaten preiszugeben. Dies gewährleistet, dass Gesundheitsdienstleister die Akten verifizieren und gleichzeitig die Privatsphäre der Patienten wahren können.

Zukünftige Entwicklung

Die potenziellen Anwendungsgebiete von Zero-Knowledge-Beweisen sind vielfältig und erweitern sich mit zunehmender Reife der Technologie stetig. Hier ein Blick in die Zukunft:

Verbesserter Datenschutz im Bankwesen: Traditionelle Bankensysteme können ZKPs integrieren, um private Transaktionen anzubieten und gleichzeitig die Einhaltung der regulatorischen Bestimmungen zu gewährleisten.

Globale Geldüberweisungen: Echtzeitfähige, private und effiziente grenzüberschreitende Geldtransfers können den globalen Geldtransfer revolutionieren und ihn zugänglicher und sicherer machen.

Identitätsverifizierung: Zero-Knowledge-Beweise können für eine sichere und private Identitätsverifizierung verwendet werden, wodurch Identitätsdiebstahl und Betrug reduziert werden.

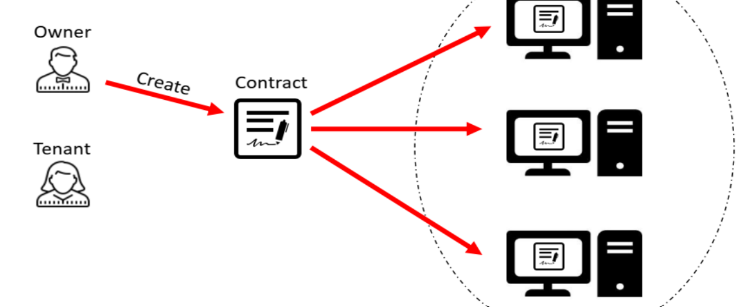

Smart Contracts: Durch die Integration von ZKPs in Smart Contracts kann sichergestellt werden, dass die Vertragsbedingungen erfüllt werden, ohne sensible Details preiszugeben. Dies erhöht die Privatsphäre und Sicherheit.

Abschluss

Zero-Knowledge-Proofs (ZKPs) stellen einen bahnbrechenden Fortschritt im Bereich der Blockchain-Technologie und des Finanzwesens dar. Durch die Ermöglichung sicherer, privater und effizienter Echtzeit-P2P-Überweisungen haben ZKPs das Potenzial, unsere Sichtweise auf und die Durchführung von Finanztransaktionen grundlegend zu verändern. Während wir diese Technologie weiter erforschen und entwickeln, sieht die Zukunft vielversprechend aus und birgt das Potenzial, Datenschutz und Sicherheit im digitalen Zeitalter neu zu definieren.

Im nächsten Abschnitt werden wir untersuchen, wie Zero-Knowledge-Beweise in verschiedenen Branchen eingesetzt werden, und die Herausforderungen und Chancen diskutieren, die in diesem spannenden Bereich vor uns liegen.

Von der Blockchain zum Bankkonto Die digitale Revolution schreibt unsere finanzielle Zukunft neu

NFT-RWA-Hybrid-Strategien – Schnell reich werden – Die Zukunft des digitalen Vermögens entdecken