Sicherung von Cross-Chain-Brücken – Die schwer fassbare Herausforderung im Web3

Sicherung von Cross-Chain-Brücken: Die schwer fassbare Herausforderung im Web3

In der sich stetig weiterentwickelnden Welt des Web3, in der dezentrale Anwendungen (dApps) und Blockchains zu einem stärker vernetzten Ökosystem verschmelzen, erweisen sich Cross-Chain-Brücken als zentrale, aber auch risikoreiche Wege. Diese Brücken ermöglichen den Transfer von Vermögenswerten zwischen unterschiedlichen Blockchain-Netzwerken und erlauben Nutzern so, die Vorteile mehrerer Ökosysteme nahtlos zu nutzen. Doch mit großem Nutzen geht große Verantwortung einher – und eine Vielzahl von Sicherheitsherausforderungen, die sorgfältig bewältigt werden müssen.

Das Konzept der Kreuzkettenbrücken

Cross-Chain-Bridges sind Protokolle oder Infrastrukturen, die den Transfer digitaler Assets zwischen verschiedenen Blockchains ermöglichen. Man kann sie sich als digitale Autobahnen vorstellen, die ansonsten isolierte Blockchain-Netzwerke miteinander verbinden. Sie erlauben den Transfer von Assets wie Token, NFTs und sogar Smart Contracts zwischen Plattformen und eröffnen so Nutzern und Entwicklern gleichermaßen völlig neue Möglichkeiten.

Zu den bekanntesten Beispielen für Cross-Chain-Bridges zählen Polkadot, Cosmos und Chainlinks CCIP. Jede dieser Bridges nutzt einzigartige Mechanismen, um einen sicheren und effizienten Asset-Transfer zwischen verschiedenen Blockchains zu gewährleisten. Polkadot verwendet beispielsweise Parachains – isolierte Blockchains, die mit der Haupt-Relay-Chain interagieren können –, um Cross-Chain-Transaktionen zu ermöglichen. Cosmos hingegen nutzt das Inter-Blockchain Communication (IBC)-Protokoll, um Interoperabilität zu erreichen.

Das Sicherheitsdilemma

Cross-Chain-Brücken eröffnen zwar neue Wege für Innovation und Wachstum, bergen aber auch erhebliche Sicherheitsrisiken. Die größte Herausforderung besteht darin, dass diese Brücken an der Schnittstelle mehrerer Blockchains operieren, von denen jede ihre eigenen Regeln, Protokolle und Schwachstellen aufweist.

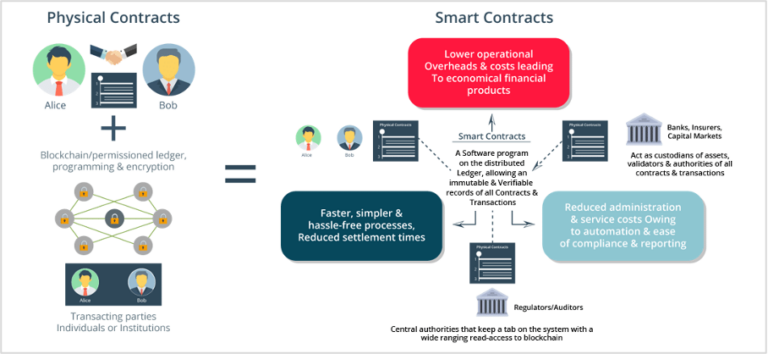

Schwachstellen in Smart Contracts

Smart Contracts bilden das Rückgrat von Cross-Chain-Brücken. Sie automatisieren den Transfer von Vermögenswerten zwischen verschiedenen Blockchains, sind aber auch anfällig für Fehler und Sicherheitslücken. Ein einziger Fehler in einem Smart Contract kann zu massiven finanziellen Verlusten führen, wie vergangene Vorfälle wie der PolyNetwork-Hack gezeigt haben, bei dem Angreifer eine Schwachstelle ausnutzten, um Vermögenswerte im Wert von 600 Millionen US-Dollar zu erbeuten.

Die Prüfung von Smart Contracts ist unerlässlich, aber nicht narrensicher. Selbst die gründlichsten Prüfungen können subtile Fehler oder unvorhergesehene Sicherheitslücken übersehen. Um dieses Risiko zu minimieren, setzen Entwickler häufig formale Verifizierungsmethoden und kontinuierliche Überwachung ein, um die Integrität von Smart Contracts zu gewährleisten.

Inter-Blockchain-Kommunikationsprotokolle

Eine weitere Komplexitätsebene ergeben sich aus den Inter-Blockchain-Kommunikationsprotokollen, die von Cross-Chain-Bridges verwendet werden. Diese Protokolle müssen eine sichere und zuverlässige Kommunikation zwischen unterschiedlichen Blockchain-Netzwerken gewährleisten. Jede Schwachstelle in diesen Protokollen kann jedoch von Angreifern ausgenutzt werden, um die Funktionalität der Bridge zu stören oder Vermögenswerte abzuzweigen.

Beispielsweise wurde das von Cosmos verwendete IBC-Protokoll wegen seiner Anfälligkeit für Manipulationen durch Front-Running-Angriffe kritisch hinterfragt. Dabei nutzen böswillige Akteure Verzögerungen bei der Transaktionsweiterleitung aus, um Geschäfte zu vorteilhaften Preisen abzuschließen.

Risiken der kettenübergreifenden Interoperabilität

Interoperabilität birgt an sich ganz eigene Risiken. Die Notwendigkeit einer nahtlosen Interaktion zwischen verschiedenen Blockchains erfordert häufig den Einsatz ausgefeilter kryptografischer Verfahren und Konsensmechanismen. Diese Mechanismen sind zwar leistungsstark, aber auch komplex und können bei fehlerhafter Implementierung neue Sicherheitslücken verursachen.

Phishing und Man-in-the-Middle-Angriffe stellen ebenfalls reale Bedrohungen dar. Angreifer können die Kommunikation zwischen Blockchains abfangen oder Nutzer dazu verleiten, private Schlüssel oder sensible Informationen preiszugeben.

Innovative Lösungen und Zukunftsperspektiven

Um diese Herausforderungen zu bewältigen, hat die Blockchain-Community innovative Lösungen und Best Practices entwickelt. Hier sind einige der vielversprechenden Ansätze:

Dezentrale Regierungsführung und Bürgerbeteiligung

Dezentrale Governance-Modelle gewinnen zunehmend an Bedeutung, um die Sicherheit und Robustheit von Cross-Chain-Brücken zu verbessern. Durch die Einbindung der Community in Entscheidungsprozesse können diese Modelle Schwachstellen schnell erkennen und beheben und so die Sicherheit und Zuverlässigkeit der Brücke gewährleisten.

Fortgeschrittene kryptographische Techniken

Fortgeschrittene kryptografische Verfahren wie Zero-Knowledge-Proofs (ZKPs) und Schwellenwertkryptografie werden erforscht, um die Sicherheit von kettenübergreifenden Transaktionen zu verbessern. Diese Verfahren bieten sicherere und datenschutzfreundlichere Methoden zur Verifizierung von Transaktionen über verschiedene Blockchains hinweg, ohne sensible Informationen preiszugeben.

Layer-2-Lösungen und Seitenketten

Layer-2-Lösungen und Sidechains werden auch eingesetzt, um die mit Cross-Chain-Bridges verbundenen Sicherheitsbedenken zu mindern. Durch die Schaffung zusätzlicher Schichten oder paralleler Blockchains, die neben der Hauptkette betrieben werden, können diese Lösungen sicherere und skalierbarere Umgebungen für Cross-Chain-Interaktionen bereitstellen.

Echtzeitüberwachung und Reaktion auf Vorfälle

Echtzeit-Überwachungs- und Incident-Response-Systeme sind entscheidend für die schnelle Erkennung und Behebung von Sicherheitsvorfällen. Durch die kontinuierliche Überwachung der Netzwerkaktivitäten und den Einsatz fortschrittlicher Algorithmen zur Bedrohungserkennung können diese Systeme potenzielle Gefahren rasch identifizieren und abwehren und so das Risiko erheblicher Verluste minimieren.

Abschluss

Die Sicherung von Cross-Chain-Brücken stellt eine komplexe Herausforderung dar, die für die Interoperabilität von Web3 von zentraler Bedeutung ist. Während die Vorteile von Cross-Chain-Brücken immens sind, bergen sie ebenso erhebliche Sicherheitsrisiken. Durch den Einsatz einer Kombination aus dezentraler Governance, fortschrittlichen kryptografischen Verfahren, innovativen Lösungen und Echtzeitüberwachung kann die Blockchain-Community diese Herausforderungen bewältigen und den Weg für eine sicherere und stärker vernetzte dezentrale Zukunft ebnen.

Im nächsten Teil dieses Artikels werden wir uns eingehender mit konkreten Fallstudien und praktischen Beispielen von Cross-Chain-Bridges befassen und deren Sicherheitsmaßnahmen, Erfolge und Verbesserungspotenziale untersuchen. Seien Sie gespannt auf eine detaillierte Analyse der neuesten Entwicklungen, die die Zukunft der Cross-Chain-Interoperabilität im Web3 prägen.

Sicherung von Cross-Chain-Brücken: Die schwer fassbare Herausforderung im Web3 (Fortsetzung)

Im vorangegangenen Teil haben wir die grundlegenden Konzepte und Sicherheitsdilemmata im Zusammenhang mit Cross-Chain-Bridges in Web3 untersucht. Nun wollen wir uns eingehender mit konkreten Fallstudien und Beispielen aus der Praxis befassen und die Sicherheitsmaßnahmen, Erfolge und Verbesserungsmöglichkeiten im Bereich der Cross-Chain-Interoperabilität untersuchen.

Fallstudie: Polkadots Parachains

Polkadot ist eines der bekanntesten Projekte, das Cross-Chain-Bridges nutzt, um die Interoperabilität zwischen verschiedenen Blockchain-Netzwerken zu ermöglichen. Im Kern verwendet Polkadot ein Netzwerk von Parachains – isolierten Blockchains, die mit der Haupt-Relay-Chain interagieren können.

Sicherheitsmaßnahmen

Die Relay-Chain von Polkadot nutzt einen einzigartigen Konsensmechanismus namens Nominated Proof of Stake (NPoS), der auf hohe Sicherheit und Angriffsresistenz ausgelegt ist. Die Relay-Chain verwendet zudem ein robustes Governance-Modell, das es der Community ermöglicht, Änderungen vorzuschlagen und darüber abzustimmen, wodurch die Sicherheitsmaßnahmen kontinuierlich verbessert werden.

Parachains unterliegen strengen Sicherheitsprüfungen und müssen eine Reihe anspruchsvoller Sicherheitstests bestehen, bevor sie dem Netzwerk hinzugefügt werden können. Dadurch wird sichergestellt, dass nur die sichersten und zuverlässigsten Parachains in das Polkadot-Ökosystem integriert werden.

Erfolge und Herausforderungen

Polkadot hat zahlreichen Projekten erfolgreich die Interoperabilität über verschiedene Blockchains hinweg ermöglicht, darunter Ethereum, Binance Smart Chain und andere. Die Fähigkeit der Plattform, nahtlose Asset-Transfers und kettenübergreifende Interaktionen zu ermöglichen, hat sie zu einem führenden Anbieter im Bereich der kettenübergreifenden Brücken gemacht.

Polkadot steht jedoch auch vor Herausforderungen hinsichtlich Skalierbarkeit und Überlastung. Da immer mehr Projekte dem Netzwerk beitreten, bleibt es ein kritischer Punkt, sicherzustellen, dass die Relay-Chain und die Parachains die erhöhte Last bewältigen können, ohne die Sicherheit zu beeinträchtigen.

Fallstudie: Das IBC-Protokoll von Cosmos

Cosmos ist ein weiterer wichtiger Akteur im Bereich der kettenübergreifenden Brücken und nutzt sein Inter-Blockchain Communication (IBC)-Protokoll, um die Interoperabilität zwischen verschiedenen Blockchain-Netzwerken zu ermöglichen.

Sicherheitsmaßnahmen

Das IBC-Protokoll von Cosmos verwendet eine robuste Architektur, die eine sichere und zuverlässige Kommunikation zwischen Blockchains gewährleistet. Das Protokoll nutzt eine Kombination aus kryptografischen Verfahren und Konsensmechanismen, um Transaktionen zu validieren und die Integrität kettenübergreifender Interaktionen aufrechtzuerhalten.

Um die Sicherheit weiter zu erhöhen, nutzt Cosmos ein Governance-Modell, das es der Community ermöglicht, Protokoll-Upgrades und Sicherheitsmaßnahmen vorzuschlagen und darüber abzustimmen. Dieser dezentrale Governance-Ansatz gewährleistet, dass das IBC-Protokoll sicher bleibt und sich an neue Bedrohungen anpassen kann.

Erfolge und Herausforderungen

Cosmos hat die Interoperabilität zahlreicher Blockchain-Projekte ermöglicht und so nahtlose Asset-Transfers und kettenübergreifende Interaktionen erlaubt. Der Erfolg der Plattform führte zur Entstehung eines Ökosystems interoperabler Blockchains, dem sogenannten Cosmos Hub.

Cosmos steht jedoch, ähnlich wie Polkadot, vor Herausforderungen in Bezug auf Skalierbarkeit und Überlastung. Da immer mehr Projekte das IBC-Protokoll einsetzen, bleibt es ein entscheidendes Thema, sicherzustellen, dass das Protokoll die erhöhte Last bewältigen kann, ohne die Sicherheit zu beeinträchtigen.

Innovative Lösungen für die Sicherheit über verschiedene Lieferketten hinweg

Neben Fallstudien wollen wir einige innovative Lösungen untersuchen, die die Zukunft der Cross-Chain-Sicherheit prägen.

Zero-Knowledge-Beweise (ZKPs)

ZKPs sind kryptografische Protokolle, die es einer Partei ermöglichen, einer anderen zu beweisen, dass eine bestimmte Aussage wahr ist, ohne dabei zusätzliche Informationen preiszugeben, außer der Tatsache, dass die Aussage tatsächlich wahr ist. Diese Technologie wird erforscht, um die Sicherheit von Cross-Chain-Transaktionen zu verbessern, indem private und überprüfbare Interaktionen zwischen Blockchains ermöglicht werden.

ZKPs können beispielsweise verwendet werden, um die Legitimität einer kettenübergreifenden Transaktion zu überprüfen, ohne die Details der Transaktion preiszugeben, wodurch Datenschutz und Sicherheit verbessert werden.

Schwellenwertkryptographie

Schwellenwertkryptographie teilt kryptografische Schlüssel in mehrere Teile auf und verteilt diese auf verschiedene Knoten. Dadurch wird sichergestellt, dass kein einzelner Knoten die vollständige Kontrolle über den Schlüssel besitzt, was die Sicherheit erhöht. Im Kontext von Cross-Chain-Bridges kann Schwellenwertkryptographie genutzt werden, um die Verantwortung für die Sicherung von Cross-Chain-Transaktionen auf mehrere Knoten zu verteilen und so das Risiko eines Single Point of Failure zu reduzieren.

Dezentrales Oracle: Innovative Lösungen für kettenübergreifende Sicherheit (Fortsetzung)

Im vorherigen Abschnitt haben wir einige hochmoderne kryptografische Verfahren untersucht, die die Sicherheit von Cross-Chain-Bridges revolutionieren. Nun wollen wir uns eingehender mit weiteren innovativen Lösungen befassen, die die Zukunft der Cross-Chain-Sicherheit prägen.

Dezentrale Orakelnetzwerke

Oracles spielen eine entscheidende Rolle bei der kettenübergreifenden Kommunikation, indem sie Smart Contracts auf verschiedenen Blockchains mit realen Daten versorgen. Traditionelle Oracles sind jedoch häufig zentralisiert und daher anfällig für Angriffe und Manipulationen. Um dem entgegenzuwirken, werden dezentrale Oracle-Netzwerke (DONs) entwickelt, die sicherere und zuverlässigere Datenfeeds bereitstellen sollen.

DONs nutzen ein Netzwerk dezentraler Knoten, um Daten zu aggregieren und zu verifizieren und so das Risiko von Single Points of Failure zu reduzieren. Durch den Einsatz kryptografischer Verfahren wie Proof-of-Stake und Konsensalgorithmen gewährleisten DONs die Genauigkeit und Manipulationssicherheit der bereitgestellten Daten.

Chainlink ist beispielsweise ein führendes dezentrales Oracle-Netzwerk, das sichere und zuverlässige Datenfeeds für Smart Contracts über verschiedene Blockchains hinweg bereitstellt. Durch die Nutzung eines Netzwerks dezentraler Knoten gewährleistet Chainlink die Genauigkeit und Manipulationssicherheit der bereitgestellten Daten und erhöht so die Sicherheit von kettenübergreifenden Transaktionen.

Mehrparteienberechnung (MPC)

Multi-Party Computation (MPC) ist eine kryptografische Technik, die es mehreren Parteien ermöglicht, gemeinsam eine Funktion anhand ihrer Eingaben zu berechnen, wobei die Eingaben selbst vertraulich bleiben. Diese Technologie kann zur Verbesserung der Sicherheit von Cross-Chain-Bridges eingesetzt werden, indem sie sichere und private Berechnungen über verschiedene Blockchains hinweg ermöglicht.

MPC kann beispielsweise verwendet werden, um das Ergebnis einer kettenübergreifenden Transaktion sicher zu berechnen, ohne die Transaktionsdetails preiszugeben. Dadurch wird sichergestellt, dass die Transaktion privat und sicher bleibt, selbst wenn sie mehrere Blockchains durchläuft.

Seitenketten und Layer-2-Lösungen

Sidechains und Layer-2-Lösungen werden ebenfalls erforscht, um die Sicherheit und Skalierbarkeit von Cross-Chain-Brücken zu verbessern. Durch die Schaffung zusätzlicher Schichten oder paralleler Blockchains, die neben der Hauptkette betrieben werden, können diese Lösungen sicherere und skalierbarere Umgebungen für Cross-Chain-Interaktionen bereitstellen.

Lightning Network ist beispielsweise eine Layer-2-Lösung für Bitcoin, die schnelle und kostengünstige Transaktionen ermöglicht, indem sie diese von der Haupt-Blockchain auslagert. In ähnlicher Weise bieten Sidechains wie die Parachains von Polkadot und das IBC-Protokoll von Cosmos sichere und skalierbare Umgebungen für kettenübergreifende Interaktionen.

Beispiele aus der Praxis und zukünftige Entwicklungen

Um die praktischen Anwendungen und zukünftigen Entwicklungsrichtungen der Cross-Chain-Bridge-Sicherheit besser zu verstehen, wollen wir einige Beispiele aus der Praxis und aufkommende Trends untersuchen.

Praxisbeispiel: Aave und Cross-Chain-Kreditvergabe

Aave ist eine dezentrale Kreditplattform, die erfolgreich kettenübergreifende Kreditvergabe durch den Einsatz von Cross-Chain-Bridges implementiert hat. Indem Aave es Nutzern ermöglicht, Vermögenswerte über verschiedene Blockchains hinweg zu verleihen und aufzunehmen, hat die Plattform neue Möglichkeiten für Nutzer dezentraler Finanzdienstleistungen (DeFi) eröffnet.

Um die Sicherheit von Cross-Chain-Krediten zu gewährleisten, setzt Aave robuste Sicherheitsmaßnahmen ein, darunter Smart-Contract-Audits, Echtzeitüberwachung und dezentrale Governance. Durch den Einsatz dieser Maßnahmen bietet Aave sichere und zuverlässige Cross-Chain-Kreditdienstleistungen an.

Aufkommender Trend: Cross-Chain-Interoperabilitätsstandards

Mit der zunehmenden Anzahl von Cross-Chain-Bridges steigt auch der Bedarf an Interoperabilitätsstandards, die sichere und nahtlose Interaktionen zwischen verschiedenen Blockchains gewährleisten. Neue Standards wie die Parachains von Polkadot und das IBC-Protokoll von Cosmos werden entwickelt, um die Interoperabilität zwischen verschiedenen Blockchains zu erleichtern.

Diese Standards zielen darauf ab, ein sicheres und zuverlässiges Framework für kettenübergreifende Interaktionen bereitzustellen und dadurch die Sicherheit und Skalierbarkeit von Cross-Chain-Brücken zu verbessern. Durch die Nutzung dieser Standards können Blockchain-Projekte sicherstellen, dass ihre kettenübergreifenden Interaktionen sicher und effizient ablaufen.

Abschluss

Die Sicherung von Cross-Chain-Brücken stellt eine komplexe Herausforderung dar, die für die Interoperabilität von Web3 von zentraler Bedeutung ist. Während die Vorteile von Cross-Chain-Brücken immens sind, bergen sie ebenso erhebliche Sicherheitsrisiken. Durch den Einsatz einer Kombination aus dezentraler Governance, fortschrittlichen kryptografischen Verfahren, innovativen Lösungen und Echtzeitüberwachung kann die Blockchain-Community diese Herausforderungen bewältigen und den Weg für eine sicherere und stärker vernetzte dezentrale Zukunft ebnen.

In der sich rasant entwickelnden Welt der Cross-Chain-Brücken sind kontinuierliche Innovation und Zusammenarbeit unerlässlich, um die Sicherheit und Zuverlässigkeit dieser kritischen Infrastrukturen zu gewährleisten. Für die Zukunft ist es daher entscheidend, wachsam zu bleiben und proaktiv die mit Cross-Chain-Brücken verbundenen Sicherheitsrisiken anzugehen, um so eine sichere und erfolgreiche Zukunft für Web3 zu sichern.

Vielen Dank, dass Sie mich bei dieser Erkundung der Sicherung von Cross-Chain-Brücken in Web3 begleitet haben. Bleiben Sie dran für weitere Einblicke und Updates zu den neuesten Entwicklungen in der Welt der Blockchain-Technologie und der dezentralen Finanzen.

Einführung in die absichtsorientierte UX in der Blockchain

In der sich ständig weiterentwickelnden Welt der Blockchain-Technologie, in der Dezentralisierung und kryptografische Sicherheit höchste Priorität haben, erweist sich die nutzerzentrierte Benutzererfahrung (UX) als Leuchtturm der Innovation. Traditionelle UX-Ansätze verstricken sich oft in technischen Details, doch die nutzerzentrierte UX rückt das Wesentliche in den Mittelpunkt: Einfachheit, Effizienz und intuitive Navigation im komplexen Netzwerk der Blockchain.

Nutzerabsicht verstehen

Nutzerintention bezeichnet die zugrunde liegenden Ziele und Wünsche, die Nutzer mit einer Interaktion verfolgen. Im Kontext der Blockchain bedeutet dies, die Kernmotivationen hinter der Nutzung der Technologie durch einen Nutzer zu verstehen. Ob es sich um Geldtransfers, die Teilnahme an dezentralen Finanztransaktionen (DeFi) oder die Interaktion mit Smart Contracts handelt – die treibende Kraft hinter diesen Aktionen ist häufig der Wunsch nach reibungslosen, transparenten und sicheren Transaktionen.

Warum die Absicht zählt

Die Bedeutung der Nutzerintention in der Blockchain-Technologie kann nicht hoch genug eingeschätzt werden. Blockchain-Technologie mit ihren robusten Sicherheitsfunktionen und ihrem dezentralen Ansatz erfordert oft einen steilen Lernprozess. Indem UX-Designer die Nutzerintention in den Mittelpunkt stellen, können sie diese Hürde überbrücken und sicherstellen, dass die fortschrittlichen Funktionen der Technologie für ein breiteres Publikum zugänglich und nutzbar sind. Dieser Ansatz steigert nicht nur die Nutzerzufriedenheit, sondern fördert auch die Akzeptanz und das Vertrauen in Blockchain-Lösungen.

Mit Absicht gestalten

Die Entwicklung einer absichtsorientierten UX in der Blockchain erfordert ein tiefes Verständnis der Nutzerreise und der Absicht hinter jedem einzelnen Schritt. Hier sind einige wichtige Prinzipien, die Sie berücksichtigen sollten:

Einfachheit und Klarheit: Die Blockchain-Oberfläche sollte Einfachheit und Klarheit ausstrahlen und die oft mit dieser Technologie verbundene Komplexität minimieren. Klare, intuitive Designelemente helfen Nutzern, ihre zielgerichteten Aufgaben mühelos zu erledigen.

Transparenz: Nutzer müssen die Blockchain-Prozesse verstehen, mit denen sie interagieren. Transparente Designelemente, wie beispielsweise visuelle Darstellungen von Transaktionen und Smart Contracts, helfen Nutzern, die zugrunde liegende Technologie zu verstehen, ohne sich überfordert zu fühlen.

Sicherheitsgarantie: Vertrauen ist in der Blockchain von höchster Bedeutung. Eine nutzerzentrierte Benutzerführung legt Wert auf robuste Sicherheitsfunktionen und gibt Nutzern die Gewissheit, dass ihre Transaktionen und Daten sicher sind, was ihrem Bedürfnis nach Sicherheit und Zuverlässigkeit entspricht.

Feedbackmechanismen: Unmittelbares und klares Feedback zu Nutzeraktionen ist entscheidend. Dadurch wird sichergestellt, dass Nutzer die Folgen ihrer zielgerichteten Interaktionen verstehen und somit Vertrauen in das System gewinnen.

Anwendungen in der Praxis

Betrachten wir eine dezentrale Finanzplattform (DeFi), auf der Nutzer Vermögenswerte verleihen oder leihen möchten. Eine nutzerzentrierte Benutzererfahrung (Intent-Centric UX) legt Wert auf intuitive Navigation durch die Kreditvergabe- und -aufnahmeprozesse, übersichtliche Darstellung von Zinssätzen und Kreditbedingungen sowie robuste Sicherheitsmaßnahmen zum Schutz der Nutzergelder. Durch die Fokussierung auf die Nutzerabsicht kann die Plattform ein reibungsloses und vertrauenswürdiges Nutzererlebnis schaffen.

Die Zukunft der absichtsorientierten UX in der Blockchain

Mit der fortschreitenden Reife der Blockchain-Technologie wird die Bedeutung von Intent-Centric UX nur noch zunehmen. Zukünftige Entwicklungen könnten fortschrittlichere, KI-gestützte Schnittstellen umfassen, die Nutzerabsichten vorhersagen und sich daran anpassen, um personalisierte und effiziente Nutzererlebnisse zu bieten. Diese Fortschritte versprechen, die Blockchain-Technologie nicht nur leistungsstark, sondern auch äußerst benutzerfreundlich zu machen.

Tiefgehender Einblick in absichtsorientierte UX-Strategien

Nutzerzentrierte Forschung und Prototypentwicklung

Ein grundlegender Aspekt von Intent-Centric UX ist die Durchführung gründlicher nutzerzentrierter Forschung. Designer sollten mit potenziellen Nutzern in Kontakt treten, um deren Bedürfnisse, Herausforderungen und Absichten zu verstehen. Dies kann durch Umfragen, Interviews und Usability-Tests erreicht werden und liefert wertvolle Einblicke in die praktischen Anwendungsmöglichkeiten der Blockchain-Technologie.

Auf Grundlage dieser Forschung können Designer Prototypen erstellen, die die angestrebte Nutzererfahrung widerspiegeln. Iterative Tests und Feedbackschleifen sind entscheidend, um diese Prototypen zu verfeinern und sicherzustellen, dass sie perfekt mit den Nutzerabsichten übereinstimmen.

Empathie und Nutzergeschichten

Empathie spielt eine zentrale Rolle im absichtsorientierten UX-Design. Designer müssen sich in die Lage der Nutzer versetzen, um deren Motivationen und Herausforderungen wirklich zu verstehen. Detaillierte User Stories, die die Nutzerreise und -absichten beschreiben, liefern einen Leitfaden für die Gestaltung einer nahtlosen und intuitiven Blockchain-Erfahrung.

Anpassung und Personalisierung

Blockchain-Nutzer haben unterschiedliche Hintergründe und verfügen über verschiedene Fachkenntnisse. Eine nutzerzentrierte UX-Strategie sollte daher Anpassungs- und Personalisierungsoptionen beinhalten, damit Nutzer ihre Erfahrungen an ihre spezifischen Bedürfnisse und Absichten anpassen können. Dies kann beispielsweise individualisierbare Dashboards, personalisierte Transaktionsbenachrichtigungen und anpassbare Sicherheitseinstellungen umfassen.

Fortschrittliche Technologien zum Verständnis von Absichten

Die Integration fortschrittlicher Technologien wie maschinellem Lernen und natürlicher Sprachverarbeitung kann die absichtsorientierte Benutzererfahrung in Blockchain-Systemen deutlich verbessern. Diese Technologien können Nutzerabsichten anhand ihrer Interaktionen vorhersagen und die Benutzeroberfläche entsprechend anpassen. Beispielsweise könnte eine Blockchain-Wallet basierend auf dem typischen Nutzerverhalten automatisch sichere Transaktionen vorschlagen und so die absichtsorientierten Aufgaben des Nutzers vereinfachen.

Verbesserungen der Sicherheit und des Datenschutzes

Bei der Verbesserung der Nutzererfahrung ist es unerlässlich, höchste Sicherheits- und Datenschutzstandards zu gewährleisten. Intent-Centric UX sollte daher modernste Sicherheitsfunktionen integrieren, die nicht nur Nutzerdaten schützen, sondern den Nutzern auch Sicherheit vermitteln. Dazu gehören fortschrittliche Verschlüsselung, sichere Multi-Faktor-Authentifizierung und transparente Datenschutzrichtlinien.

Lehrmittel und Ressourcen

Um die Blockchain-Technologie wirklich zu verstehen und anzuwenden, müssen Nutzer über ihre Funktionen und Sicherheitsmaßnahmen aufgeklärt werden. Intent-Centric UX kann Schulungsmaterialien und Ressourcen umfassen, die auf unterschiedliche Nutzerbedürfnisse zugeschnitten sind, wie z. B. Tutorials, FAQs und interaktive Anleitungen. Diese Ressourcen helfen Nutzern, sich sicher und souverän auf Blockchain-Plattformen zu bewegen.

Fallstudien: Erfolgsgeschichten

Mehrere Blockchain-Projekte haben erfolgreich absichtsorientierte UX-Strategien implementiert, was zu höherer Nutzerzufriedenheit und verstärkter Akzeptanz geführt hat. Beispielsweise könnte eine Blockchain-basierte Plattform zur Identitätsverifizierung klare, schrittweise Anleitungen für Nutzer bereitstellen, die ihre Identität verifizieren möchten, und so ein reibungsloses und sicheres Erlebnis gewährleisten, das ihren Absichten entspricht.

Fazit: Der Weg vor uns

Intent-zentriertes UX-Design in der Blockchain ist nicht nur eine Designphilosophie, sondern ein transformativer Ansatz, der die Bedürfnisse und Ziele der Nutzer in den Mittelpunkt stellt. Indem Blockchain-Plattformen die Kernintentionen hinter Nutzerinteraktionen in den Fokus rücken, können sie fortschrittliche und gleichzeitig äußerst benutzerfreundliche Erlebnisse schaffen. Dieser Ansatz entwickelt sich stetig weiter und verspricht, die Blockchain-Technologie zugänglich, vertrauenswürdig und tief in den digitalen Alltag integriert zu machen.

Im nächsten Teil untersuchen wir, wie Intent-Centric UX die Zukunft der Blockchain-Technologie prägen und Innovationen sowie die Nutzerakzeptanz auf beispiellose Weise vorantreiben kann. Seien Sie gespannt auf weitere Einblicke in dieses spannende Feld digitaler Innovation.

Die Revolution im Inneren – Die komplexen Strukturen der Bitcoin-Finanzwelt verstehen

Die Zukunft enthüllen – Ein umfassender Überblick über Zero-Knowledge-Proof-Toolkits