Sichern Sie sich Ihre finanzielle Zukunft Die Kunst des passiven Krypto-Einkommens_3

Die digitale Revolution hat unsere Welt auf vielfältige Weise verändert, und eine der wohl tiefgreifendsten Transformationen findet derzeit im Finanzsektor statt. Kryptowährungen, einst ein Nischenphänomen, haben sich zu einer bedeutenden Anlageklasse entwickelt und bieten neben spekulativen Möglichkeiten auch neue Wege zur Einkommensgenerierung. Für alle, die Vermögen aufbauen möchten, ohne sich dem ständigen Aufwand des aktiven Handels auszusetzen, erscheint das Konzept der „passiven Krypto-Einnahmen“ als vielversprechende Option für finanzielle Unabhängigkeit. Stellen Sie sich vor, Ihre digitalen Vermögenswerte arbeiten fleißig für Sie und erwirtschaften Renditen, während Sie schlafen, Ihren Leidenschaften nachgehen oder einfach das Leben genießen. Dies ist keine Zukunftsvision, sondern greifbare Realität für eine wachsende Zahl von Menschen, die die Möglichkeiten der Blockchain-Technologie strategisch nutzen.

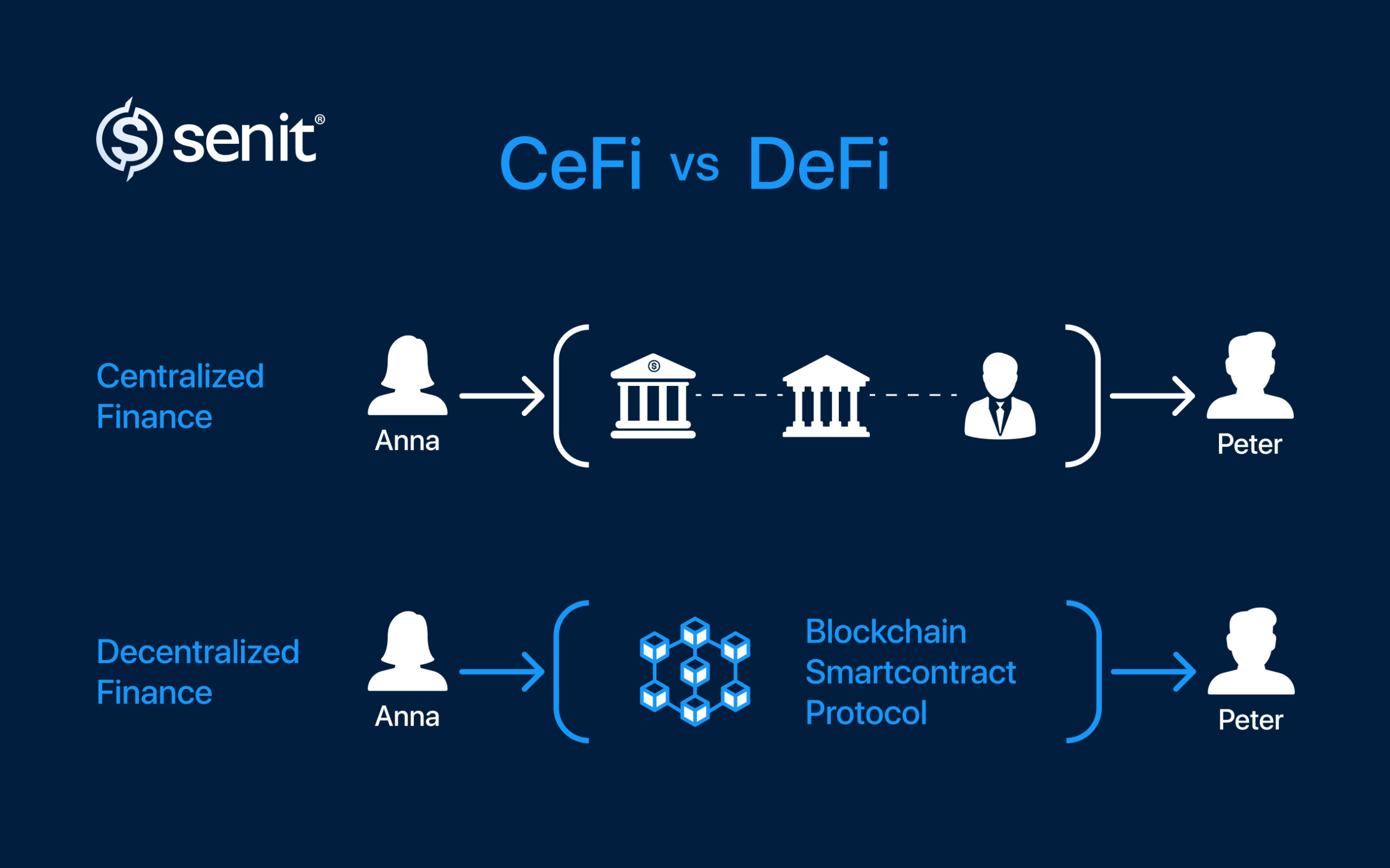

Im Kern geht es beim passiven Krypto-Einkommen darum, Ihre Kryptowährungsbestände so einzusetzen, dass sie mit minimalem Aufwand ein stetiges Einkommen generieren. Im Gegensatz zum aktiven Handel, der ständige Überwachung, Marktanalyse und schnelle Entscheidungen erfordert, sind passive Strategien auf Langlebigkeit und Effizienz ausgelegt. Sie nutzen die Funktionsweise verschiedener Blockchain-Protokolle und dezentraler Finanzanwendungen (DeFi) und ermöglichen es Ihren Kryptowährungen so, als produktives Vermögen zu fungieren. Stellen Sie es sich wie den Besitz einer Mietimmobilie vor: Sie investieren in die Immobilie, richten sie ein und erhalten dann Mieteinnahmen, ohne ständig vor Ort sein zu müssen. Ähnlich verhält es sich in der Kryptowelt: Sie allokieren Ihre digitalen Vermögenswerte bestimmten Protokollen oder Plattformen, die Sie im Gegenzug für Ihren Beitrag belohnen.

Eine der zugänglichsten und am weitesten verbreiteten Methoden, um passives Krypto-Einkommen zu erzielen, ist das Staking. Dabei wird ein bestimmter Betrag einer Kryptowährung hinterlegt, um den Betrieb des zugehörigen Blockchain-Netzwerks zu unterstützen. Im Gegenzug erhalten Staker neue Coins oder Transaktionsgebühren. Viele Proof-of-Stake (PoS)-Blockchains, wie beispielsweise Ethereum (nach dem Merge), Cardano, Solana und Polkadot, nutzen Staking, um Transaktionen zu validieren und das Netzwerk zu sichern. Die Belohnungen für Staking können je nach Kryptowährung, Konsensmechanismus des Netzwerks und den aktuellen Marktbedingungen stark variieren. Einige Börsen und spezialisierte Staking-Plattformen bieten vereinfachte Staking-Dienste an, oft als „Staking-Pools“ bezeichnet. Diese ermöglichen es auch unerfahrenen Anlegern, ohne die technischen Komplexitäten des Betriebs eines eigenen Validator-Nodes teilzunehmen. Die Plattformen bündeln die Gelder der Nutzer, wodurch die Mindestanforderungen für das Staking leichter erfüllt werden und oft eine gleichmäßigere Belohnungsverteilung gewährleistet ist. Obwohl Staking im Allgemeinen als risikoärmer als andere Strategien für passives Einkommen gilt, sind auch hier einige Aspekte zu beachten. Der Wert Ihrer gestakten Vermögenswerte kann mit der Marktvolatilität schwanken, und es kann Sperrfristen geben, während derer Ihre Kryptowährung nicht zugänglich oder handelbar ist. Es ist daher unerlässlich, die spezifischen Staking-Bedingungen und die damit verbundenen Risiken der zugrunde liegenden Kryptowährung zu verstehen.

Eine weitere lukrative Möglichkeit, passives Einkommen zu generieren, ist die Krypto-Kreditvergabe. Dabei verleihen Sie Ihre Kryptowährung über zentralisierte Plattformen oder dezentrale Protokolle an Kreditnehmer. Kreditnehmer können Händler sein, die ihre Positionen hebeln möchten, Arbitrageure, die Preisdifferenzen ausnutzen wollen, oder Privatpersonen, die kurzfristig Liquidität benötigen. Im Gegenzug für die Bereitstellung von Liquidität erhalten Sie Zinsen auf die verliehenen Vermögenswerte. Zentralisierte Kreditplattformen, die häufig von Börsen betrieben werden, bieten eine einfache Möglichkeit, Zinsen zu verdienen. Sie hinterlegen Ihre Kryptowährung, und die Plattform kümmert sich um die Zusammenführung von Kreditgebern und -nehmern und die Auszahlung der erzielten Zinsen. Dezentrale Kreditprotokolle, die auf Blockchain-Technologie basieren, bieten eine transparentere und oft renditestärkere Alternative. Diese Plattformen, wie beispielsweise Aave und Compound, funktionieren autonom über Smart Contracts und ermöglichen es Nutzern, direkt untereinander ohne Zwischenhändler Kredite zu vergeben und aufzunehmen. Die Zinssätze für Krypto-Kredite können dynamisch sein und werden von Angebot und Nachfrage nach bestimmten Vermögenswerten beeinflusst. Eine höhere Nachfrage nach der Kreditaufnahme einer bestimmten Kryptowährung führt in der Regel zu höheren Zinssätzen für Kreditgeber. Obwohl Kredite attraktive Renditen bieten können, ist es entscheidend, die Sicherheit der Plattform zu bewerten. Zentralisierte Plattformen bergen ein Kontrahentenrisiko – das Risiko, dass die Plattform selbst ausfällt oder kompromittiert wird. Dezentrale Protokolle sind zwar aufgrund ihrer Smart-Contract-Natur im Allgemeinen sicherer, aber nicht immun gegen Smart-Contract-Schwachstellen oder Flash-Loan-Angriffe. Die Diversifizierung Ihrer Kreditvergabe über verschiedene Plattformen und Vermögenswerte kann dazu beitragen, diese Risiken zu mindern.

Neben Staking und Lending bietet Yield Farming einen komplexeren, aber potenziell lukrativen Weg zu passiven Krypto-Einnahmen. Yield Farming ist eine DeFi-Strategie, bei der Nutzer dezentralen Börsen (DEXs) oder anderen DeFi-Protokollen Liquidität zur Verfügung stellen und dafür Belohnungen erhalten, oft in Form der protokolleigenen Governance-Token. Liquiditätsanbieter hinterlegen Kryptowährungspaare in einem Liquiditätspool und ermöglichen so den Handel zwischen diesen Assets auf der DEX. Sie erhalten einen Anteil der vom Pool generierten Handelsgebühren sowie gegebenenfalls Bonusbelohnungen in Form neuer Token. Der Reiz von Yield Farming liegt in den potenziell hohen jährlichen Renditen (APYs), die durch die Verteilung von Governance-Token oft noch verstärkt werden. Diese hohen Renditen bergen jedoch erhebliche Risiken. Das Hauptrisiko ist der impermanente Verlust (IPL), ein Phänomen, bei dem der Wert der hinterlegten Assets im Vergleich zum einfachen Halten aufgrund von Preisschwankungen zwischen den beiden Assets im Liquiditätspool sinken kann. Je volatiler die Vermögenswerte, desto höher das Risiko von kurzfristigen Verlusten. Zudem können Yield-Farming-Protokolle anfällig für Fehler in Smart Contracts, Sicherheitslücken und sogenannte Rug Pulls sein, bei denen Entwickler ein Projekt im Stich lassen und mit den Geldern der Anleger verschwinden. Um sich im Yield-Farming-Bereich zurechtzufinden, sind fundierte Kenntnisse der DeFi-Mechanismen, eine gründliche Bewertung der Protokollsicherheit und eine hohe Risikotoleranz erforderlich. Es wird häufig erfahrenen Krypto-Nutzern empfohlen, die genügend Zeit für Recherche und Strategieentwicklung haben.

Für diejenigen mit einer stärkeren technischen Neigung und der notwendigen Hardware stellt das Mining von Kryptowährungen schließlich eine weitere Form des passiven Einkommens dar, auch wenn es anfänglich eine aktive Tätigkeit ist. Mining beinhaltet den Einsatz leistungsstarker Computer zur Lösung komplexer mathematischer Probleme, wodurch Transaktionen validiert und neue Blöcke zu einer Blockchain hinzugefügt werden. Im Gegenzug für diese Rechenleistung erhalten Miner neu geschürfte Coins und Transaktionsgebühren. Bitcoin, der Pionier der Kryptowährungen, verwendet nach wie vor hauptsächlich einen Proof-of-Work (PoW)-Konsensmechanismus, der auf Mining basiert. Mining, insbesondere für große PoW-Coins wie Bitcoin, ist jedoch zunehmend wettbewerbsintensiv und kapitalintensiv geworden. Es erfordert erhebliche Investitionen in spezialisierte Hardware (ASICs oder leistungsstarke GPUs), beträchtliche Stromkosten und technisches Know-how für Einrichtung und Wartung. Für Einzelpersonen ist Solo-Mining aufgrund des enormen Umfangs der Aktivitäten großer Mining-Pools oft nicht mehr rentabel. Der Beitritt zu einem Mining-Pool ermöglicht es kleineren Minern, ihre Rechenleistung zu bündeln und die Belohnungen zu teilen, wodurch die Teilnahme attraktiver wird. Obwohl die anfänglichen Einrichtungs- und laufenden Betriebskosten hoch sind, kann ein Mining-Rig, sobald es in Betrieb ist und zu einem Pool beiträgt, passives Einkommen generieren, solange die Mining-Schwierigkeit und der Coin-Kurs günstig bleiben. Die Rentabilität des Minings hängt direkt von den Stromkosten, der Hardware-Effizienz und dem Marktpreis der Kryptowährung ab. Für viele ist es kein Hobby mehr, sondern ein spezialisiertes Geschäft.

Die Landschaft passiver Krypto-Einnahmen ist vielfältig und entwickelt sich stetig weiter. Vom einfachen Staking und Lending bis hin zu komplexeren Strategien wie Yield Farming und dem rechenintensiven Mining – es gibt für ein breites Spektrum an Anlegern passende Möglichkeiten. Gemeinsam ist ihnen die Chance, ihre bestehenden Krypto-Assets gewinnbringender arbeiten zu lassen und so Renditen zu erwirtschaften, die zu finanziellem Wachstum und Unabhängigkeit beitragen können. Um eine nachhaltige und profitable Strategie für passives Einkommen zu entwickeln, ist es entscheidend, die jeweiligen Risiko-Rendite-Profile der einzelnen Methoden zu verstehen, wenn wir tiefer in die Mechanismen und Möglichkeiten dieses spannenden Bereichs eintauchen.

Der Reiz passiver Krypto-Einnahmen ist unbestreitbar: die Aussicht, Einkommen zu generieren, weitgehend unabhängig von den täglichen Marktschwankungen. Wie bereits erwähnt, erfordert diese finanzielle Sicherheit jedoch mehr als nur einen oberflächlichen Blick; sie verlangt einen strategischen Ansatz, ein tiefes Verständnis der zugrundeliegenden Technologien und einen gesunden Respekt vor den damit verbundenen Risiken. Es geht nicht einfach darum, seine Kryptowährungen irgendwo zu platzieren und sie zu vergessen; es geht darum, fundierte Entscheidungen zu treffen, die mit den eigenen finanziellen Zielen und der Risikotoleranz übereinstimmen.

Beim Staking ist es neben dem grundlegenden Verständnis von PoS-Netzwerken entscheidend, die spezifischen Belohnungen verschiedener Kryptowährungen zu recherchieren. Einige Netzwerke bieten höhere jährliche Renditen, weisen aber möglicherweise auch eine höhere Volatilität oder eine weniger etablierte Erfolgsbilanz auf. Umgekehrt bieten etabliertere Kryptowährungen unter Umständen niedrigere Renditen, dafür aber eine höhere Stabilität. Das Konzept des „Slashing“ ist ebenfalls ein wichtiger Aspekt bei PoS. Verhält sich ein Validator-Knoten böswillig oder ist er über einen längeren Zeitraum nicht erreichbar, kann ein Teil seiner gestakten Kryptowährung verfallen. Einzelne Staker, die an seriöse Validatoren delegieren, sind zwar in der Regel vor direkten Strafzahlungen geschützt, doch das Verständnis dieses Mechanismus verdeutlicht die Wichtigkeit der Wahl zuverlässiger Staking-Dienste oder -Pools. Auch die Liquidität Ihrer gestakten Assets spielt eine Rolle. Manche Staking-Mechanismen beinhalten Sperrfristen, d. h. Ihre Kryptowährung ist für einen bestimmten Zeitraum nicht zugänglich. Dies gewährleistet zwar die Netzwerkstabilität, bedeutet aber auch, dass Sie potenzielle Kaufgelegenheiten nicht nutzen oder den Markt verlassen können, falls die Kurse während dieser Zeit deutlich fallen. Bei der Entscheidung für Staking sollten Sie das Potenzial für passives Einkommen gegen die vorübergehende Illiquidität Ihrer Assets und das inhärente Kursrisiko der Kryptowährung selbst abwägen.

Im Bereich der Krypto-Kreditvergabe ist Diversifizierung Ihr bester Verbündeter. Die Abhängigkeit von einer einzigen Kreditplattform, ob zentralisiert oder dezentralisiert, konzentriert Ihr Risiko. Sollte diese Plattform in Schwierigkeiten geraten, könnte Ihr gesamtes verliehenes Kapital betroffen sein. Die Streuung Ihrer Vermögenswerte auf mehrere seriöse Plattformen und verschiedene Kryptowährungen kann dieses Risiko deutlich reduzieren. Bei zentralisierten Plattformen ist eine sorgfältige Prüfung unerlässlich. Untersuchen Sie deren Sicherheitsprotokolle, deren Umgang mit Kundengeldern und die Einhaltung regulatorischer Bestimmungen. Bei dezentralen Plattformen sollten Sie die Smart-Contract-Audits genau prüfen. Seriöse DeFi-Protokolle unterziehen sich strengen Sicherheitsprüfungen, um Schwachstellen zu identifizieren und zu beheben. Allerdings sind auch geprüfte Protokolle nicht völlig risikofrei. Die Dynamik der Zinssätze bedeutet, dass Ihre Rendite, obwohl sie heute hoch sein kann, morgen aufgrund veränderter Marktbedingungen sinken kann. Es ist ratsam, diese Zinssätze zu beobachten und Ihre Strategie entsprechend anzupassen. Auch das Verständnis der Besicherungsquoten für geliehene Vermögenswerte auf DeFi-Plattformen ist wichtig. Wenn der Wert der Sicherheiten deutlich sinkt, kann es zur Liquidation kommen, was sich potenziell auf die Kreditpools auswirkt.

Yield Farming erfordert aufgrund seiner Komplexität und des höheren Risikos ein besonders vorsichtiges und fundiertes Vorgehen. Bevor Sie damit beginnen, recherchieren Sie gründlich die jeweilige dezentrale Börse (DEX) oder das Protokoll, das Sie in Betracht ziehen. Wie hoch ist das Handelsvolumen? Welchen Ruf genießt das Entwicklerteam? Gab es in der Vergangenheit Sicherheitslücken? Für die Liquiditätsbereitstellung ist es entscheidend, die im Pool enthaltenen Assets zu verstehen. Die Kombination hochvolatiler Assets bietet zwar potenziell höhere Renditen, erhöht aber das Risiko von impermanenten Verlusten erheblich. Anfängern wird oft empfohlen, mit Liquiditätspools zu beginnen, die auf Stablecoins basieren oder weniger volatile Asset-Paare enthalten. Darüber hinaus ist es unerlässlich, über die Tokenomics der Reward-Token informiert zu bleiben. Der Wert der Reward-Token kann mitunter stark fallen und die Rentabilität der Yield-Farming-Strategie zunichtemachen. Aktives Management ist im Yield Farming oft notwendig, selbst bei einer vermeintlich passiven Strategie. Dies kann die Anpassung Ihrer Liquiditätspositionen, das Abheben von Geldern bei zu hohen impermanenten Verlusten oder den Wechsel zu profitableren und sichereren Pools umfassen. Es ist ein Umfeld, das diejenigen belohnt, die ständig lernen und sich anpassen.

Das Mining von Kryptowährungen, das im Prinzip einfach erscheint, hat sich zu einem hochspezialisierten und wettbewerbsintensiven Bereich entwickelt. Für alle, die mit dem Gedanken spielen, Kryptowährungen zu minen, ist eine detaillierte Kosten-Nutzen-Analyse unerlässlich. Diese umfasst nicht nur die Anschaffungskosten für die Hardware, sondern auch die laufenden Stromkosten, die erheblich sein können. Die Recherche der Stromtarife in Ihrer Region ist daher ein entscheidender erster Schritt. Die Effizienz der Mining-Hardware, gemessen in Hash-Rate pro Watt, ist ebenfalls ein Schlüsselfaktor für die Rentabilität. Da die Mining-Schwierigkeit mit der Zeit zunimmt, kann ältere oder weniger effiziente Hardware schnell veralten und unrentabel werden. Darüber hinaus beeinflusst die Preisvolatilität der geschürften Kryptowährung die Rentabilität direkt. Ein deutlicher Preisverfall kann selbst einen gut ausgestatteten Mining-Betrieb in die Verlustzone treiben. Für viele, insbesondere in Regionen mit hohen Stromkosten, ist der Beitritt zu einem seriösen Mining-Pool der praktischste Weg, um teilzunehmen. Doch auch dann ist die Rentabilität nicht garantiert und unterliegt denselben Marktkräften.

Neben diesen primären Methoden entstehen weitere innovative Ansätze für passive Krypto-Einnahmen. Liquidity Mining ist eng mit Yield Farming verwandt und zielt darauf ab, Nutzer zu incentivieren, DeFi-Protokollen Liquidität bereitzustellen, häufig durch die Verteilung von Governance-Token. Auch NFT-Staking gewinnt an Bedeutung und ermöglicht es Inhabern bestimmter Non-Fungible Tokens (NFTs), diese gegen Belohnungen zu staken, oft in Form des nativen Tokens des jeweiligen Projekts oder anderer digitaler Assets. Darüber hinaus können DeFi-Derivate und Optionsstrategien zur Generierung passiven Einkommens eingesetzt werden, diese richten sich jedoch typischerweise an fortgeschrittene Nutzer mit fundierten Kenntnissen der Finanzmärkte.

Die wichtigste Erkenntnis aus all diesen Strategien ist die Bedeutung von Sorgfaltspflicht und Risikomanagement. Investieren Sie niemals mehr, als Sie sich leisten können zu verlieren. Verstehen Sie die Technologie hinter der Plattform oder dem Protokoll, das Sie nutzen. Recherchieren Sie die jeweilige Kryptowährung und ihre langfristigen Perspektiven. Diversifizieren Sie Ihr Portfolio und Ihre Einkommensquellen. Bleiben Sie über Markttrends und regulatorische Entwicklungen informiert.

Der Weg zu passiven Krypto-Einnahmen ist ein Marathon, kein Sprint. Er erfordert Geduld, kontinuierliches Lernen und Disziplin. Indem Sie die Feinheiten jeder Methode verstehen, die damit verbundenen Risiken sorgfältig abwägen und strategisch denken, können Sie das Potenzial Ihrer digitalen Vermögenswerte nutzen, um ein stetiges Einkommen zu generieren. Dies ebnet den Weg zu mehr finanzieller Unabhängigkeit und einer sichereren Zukunft. Die Möglichkeiten passiven Einkommens, verstärkt durch die Innovationskraft von Kryptowährungen, bieten eine überzeugende Vision, wie wir uns an der digitalen Wirtschaft von morgen beteiligen und von ihr profitieren können.

In der modernen digitalen Welt hat sich der Begriff der Privatsphäre weit über bloße Geheimhaltung hinaus entwickelt. Heute ist er ein komplexes Zusammenspiel von Technologie, Regulierung und gesellschaftlichen Erwartungen. Hier kommt „Regulatory-Compliant Privacy The View Key Solution“ ins Spiel – ein bahnbrechender Ansatz, der entwickelt wurde, um sich im komplexen Geflecht der Datenschutzgesetze zurechtzufinden und höchste Sicherheit für persönliche Daten zu gewährleisten.

Die Landschaft verstehen

Die Welt der Datenschutzbestimmungen ist ebenso dynamisch wie vielfältig. Von der Datenschutz-Grundverordnung (DSGVO) in Europa bis zum California Consumer Privacy Act (CCPA) in den Vereinigten Staaten haben verschiedene Regionen ihre eigenen Rahmenbedingungen zum Schutz der personenbezogenen Daten ihrer Bürger geschaffen. Diese Bestimmungen schreiben nicht nur strenge Datenschutzmaßnahmen vor, sondern geben Einzelpersonen auch mehr Kontrolle über ihre persönlichen Daten.

Die View Key Solution trägt diesem vielschichtigen regulatorischen Umfeld Rechnung. Sie ist nicht nur ein technologisches Werkzeug, sondern ein ganzheitliches Rahmenwerk, das sich an globalen Standards orientiert und so die Einhaltung von Vorschriften bei gleichzeitig robustem Datenschutz gewährleistet.

Das technologische Rückgrat

Kernstück der View Key Solution ist eine hochentwickelte Technologie-Suite, die Daten an jedem Berührungspunkt schützt. Dazu gehören:

Fortschrittliche Verschlüsselung: Modernste Verschlüsselungsprotokolle gewährleisten, dass Daten für Unbefugte unlesbar sind. Anomalieerkennungssysteme: Maschinelles Lernen erkennt und reagiert auf ungewöhnliche Muster, die auf einen Sicherheitsverstoß hindeuten könnten. Multi-Faktor-Authentifizierung: Zusätzliche Sicherheitsebenen verifizieren die Identität der Nutzer und reduzieren so das Risiko unbefugten Zugriffs.

Diese Technologien sind miteinander verwoben, um eine nahtlose und sichere Umgebung für den Umgang mit personenbezogenen Daten zu schaffen.

Überbrückung von Regulierung und Technologie

Eine der größten Herausforderungen im Bereich Datenschutz ist die Diskrepanz zwischen regulatorischen Anforderungen und deren technologischer Umsetzung. Die View Key Solution zeichnet sich dadurch aus, dass sie diese Lücke schließt, indem sie regulatorische Erkenntnisse in ihren technologischen Rahmen integriert.

Die strengen Richtlinien der DSGVO zu den Rechten betroffener Personen spiegeln sich beispielsweise in der View Key Solution durch Funktionen wie die folgenden wider:

Auskunftsersuchen betroffener Personen (DSAR): Ermöglichen es Einzelpersonen, ihre Daten unkompliziert anzufordern, einzusehen und zu verwalten. Recht auf Löschung: Ermöglichen es Nutzern, ihre Daten auf Anfrage löschen zu lassen und gewährleisten so die Einhaltung des „Rechts auf Vergessenwerden“ gemäß DSGVO.

Durch die Ausrichtung an diesen regulatorischen Anforderungen gewährleistet die View Key Solution nicht nur die Einhaltung der Vorschriften, sondern schafft auch Vertrauen bei den Nutzern.

Herausforderungen im Bereich Datenschutz

Technologie und Regulierung spielen zwar eine zentrale Rolle, doch bestehen im Bereich des Datenschutzes weiterhin einige Herausforderungen:

Sich wandelnde Bedrohungen: Cyberkriminelle entwickeln ständig neue Methoden, um Sicherheitssysteme zu durchbrechen. Die View Key Solution bietet Ihnen einen entscheidenden Vorteil durch adaptive Sicherheitsmaßnahmen, die sich an neue Bedrohungen anpassen. Daten-Governance: Die Verwaltung von Daten über verschiedene Systeme und Zuständigkeitsbereiche hinweg kann komplex sein. Die View Key Solution bietet eine zentrale Plattform für effektive Daten-Governance und vereinfacht so Compliance und Aufsicht. Nutzereinwilligung und Transparenz: Die Einholung der informierten Einwilligung der Nutzer und die Gewährleistung von Transparenz hinsichtlich der Datennutzung sind entscheidend. Die View Key-Lösung bietet intuitive Benutzeroberflächen und klare Kommunikationskanäle, um dies zu erleichtern.

Die Zukunft der Privatsphäre

Die Zukunft des Datenschutzes besteht nicht nur darin, auf aktuelle Herausforderungen zu reagieren, sondern auch darin, zukünftige Bedürfnisse zu antizipieren. Die View Key Solution wurde mit einem zukunftsorientierten Ansatz entwickelt:

Prädiktive Analytik: Einsatz von Vorhersagemodellen zur frühzeitigen Erkennung potenzieller Datenschutzprobleme. Kollaborative Rahmenbedingungen: Förderung der Zusammenarbeit zwischen Aufsichtsbehörden, Technologieanbietern und Nutzern zur Schaffung eines einheitlichen Datenschutz-Ökosystems. Kontinuierliche Verbesserung: Regelmäßige Aktualisierung von Technologien und Verfahren, um mit regulatorischen Änderungen und neuen Datenschutzanforderungen Schritt zu halten.

Abschluss

Die View Key Solution gilt als wegweisende Innovation im Bereich datenschutzkonformer Lösungen. Sie vereint fortschrittliche Technologie mit fundiertem Wissen über regulatorische Anforderungen und schafft so ein robustes Rahmenwerk zum Schutz personenbezogener Daten. Im Zuge der fortschreitenden Digitalisierung werden Lösungen wie die View Key Solution entscheidend sein, um die Komplexität des Datenschutzes zu bewältigen und eine sichere digitale Zukunft zu gewährleisten.

Seien Sie gespannt auf Teil 2, in dem wir tiefer in die praktischen Anwendungen und Erfolgsgeschichten der View Key Solution in realen Szenarien eintauchen werden.

Aufbauend auf den Grundlagen des ersten Teils, beleuchtet dieser zweite Teil unserer Reihe zu „Datenschutzkonformität mit View Key“ die praktischen Anwendungen und Erfolgsgeschichten genauer. Wir zeigen Ihnen, wie diese Lösung den Datenschutz in verschiedenen Branchen revolutioniert und die Zukunft des Datenschutzes prägt.

Anwendungen in der Praxis

Die View Key Solution ist nicht nur ein theoretisches Rahmenwerk; sie verändert aktiv Datenschutzstrategien in zahlreichen Branchen. Hier ein genauerer Blick auf ihre Wirkung:

Gesundheitssektor

Im Gesundheitswesen, wo sensible Patientendaten von größter Bedeutung sind, spielt die View Key Solution eine entscheidende Rolle:

Sicherer Datenaustausch: Ermöglicht den sicheren Austausch von Patientendaten zwischen Gesundheitsdienstleistern unter Einhaltung der HIPAA-Bestimmungen. Einwilligungsmanagement: Vereinfacht die Einholung und Verwaltung der Patienteneinwilligung zur Datennutzung. Erkennung von Datenschutzverletzungen: Setzt fortschrittliche Anomalieerkennungssysteme ein, um potenzielle Datenschutzverletzungen schnell zu erkennen und darauf zu reagieren.

Finanzdienstleistungen

Finanzinstitute unterliegen strengen Datenschutzanforderungen gemäß Vorschriften wie dem Payment Card Industry Data Security Standard (PCI DSS). Die View Key Solution erfüllt diese Anforderungen durch:

Verbesserte Betrugserkennung: Nutzt maschinelles Lernen zur Erkennung und Verhinderung betrügerischer Aktivitäten. Meldepflichten: Optimiert die Einhaltung von Finanzdatenvorschriften durch automatisierte Meldetools. Sichere Transaktionen: Gewährleistet die Verschlüsselung und Sicherheit aller Finanztransaktionen.

Einzelhandel und E-Commerce

Der Einzelhandel und der E-Commerce-Sektor verarbeiten riesige Mengen an Kundendaten. Die View Key Solution hilft diesen Unternehmen:

Personalisiertes Marketing: Ermöglicht personalisierte Marketingstrategien und gewährleistet gleichzeitig die datenschutzkonforme Verarbeitung von Kundendaten, beispielsweise gemäß DSGVO. Sichere Zahlungsabwicklung: Schützt Kundenzahlungsinformationen durch fortschrittliche Verschlüsselung und sichere Transaktionsprotokolle. Kundenvertrauen: Stärkt das Kundenvertrauen durch das Engagement für Datenschutz und Datensicherheit.

Erfolgsgeschichten

Die transformative Wirkung der View Key Solution zeigt sich in zahlreichen Erfolgsgeschichten aus verschiedenen Branchen:

Fallstudie: Globaler Gesundheitsdienstleister

Ein führender globaler Gesundheitsdienstleister implementierte die View Key-Lösung, um seine Datenschutzstrategie zu verbessern. Das Ergebnis war:

Erhöhte Compliance: Vollständige Einhaltung internationaler Datenschutzbestimmungen erreicht. Verbesserte Datensicherheit: Deutliche Reduzierung von Datenschutzverletzungen und Sicherheitsvorfällen. Gesteigertes Patientenvertrauen: Vertrauen der Patienten durch transparente und sichere Datenmanagementpraktiken gewonnen.

Fallstudie: Internationale Bank

Eine internationale Bank führte die View Key-Lösung ein, um die strengen Anforderungen an den Datenschutz im Finanzbereich zu erfüllen. Zu den Ergebnissen zählten:

Regulatorische Einhaltung: Nahtlose Einhaltung globaler Finanzvorschriften. Betriebliche Effizienz: Optimierte Compliance-Prozesse, reduzierter Verwaltungsaufwand. Kundenvertrauen: Gesteigertes Kundenvertrauen durch die Gewährleistung der sicheren Verarbeitung ihrer Finanzdaten.

Zukunftsinnovationen

Die Zukunft der View Key Solution sieht vielversprechend aus, dank kontinuierlicher Innovationen zur weiteren Verbesserung des Datenschutzes:

Quantenresistente Verschlüsselung: Wir bereiten uns auf die Zukunft vor, indem wir Verschlüsselungsmethoden entwickeln, die gegen Bedrohungen durch Quantencomputer resistent sind. Blockchain-Integration: Wir nutzen die Blockchain-Technologie, um unveränderliche und transparente Datenschutzprotokolle zu erstellen. KI-gestütztes Datenschutzmanagement: Wir setzen künstliche Intelligenz ein, um Datenschutzmanagementprozesse zu automatisieren und zu optimieren.

Der Weg nach vorn

Mit Blick auf die Zukunft wird sich die View Key Solution kontinuierlich weiterentwickeln, getrieben von den Bedürfnissen der Nutzer und den sich ständig ändernden regulatorischen Rahmenbedingungen. Ihre Anpassungs- und Innovationsfähigkeit stellt sicher, dass sie auch weiterhin eine Vorreiterrolle im Bereich datenschutzkonformer Lösungen einnimmt.

Zusammenfassend lässt sich sagen, dass die View Key Solution beispielhaft zeigt, wie Technologie und Regulierung zusammenwirken können, um einen robusten, anpassungsfähigen und zukunftsorientierten Ansatz für den Datenschutz zu schaffen. Durch die Bewältigung realer Herausforderungen und den Einsatz modernster Technologien ist sie bestens geeignet, die Standards des Datenschutzes im digitalen Zeitalter neu zu definieren.

Vielen Dank, dass Sie uns auf dieser Reise in die Welt des datenschutzkonformen Handelns begleitet haben. Bleiben Sie dran für weitere Einblicke und Neuigkeiten zu dieser wegweisenden Lösung.

Die Macht von Inhalten als Werkzeuge zur Erstellung von Vermögenswerten – Kreativität und Wert freis