Die Feinheiten der Audit-DePIN-Sicherheit enthüllt – Ein tiefer Einblick in den Schutz dezentraler N

Die Feinheiten der Audit-DePIN-Sicherheit enthüllt: Ein tiefer Einblick in den Schutz dezentraler Netzwerke

Dezentrale Netzwerke haben unsere Sicht auf Technologie revolutioniert und ein neues Paradigma geschaffen, in dem die Kontrolle über ein Netzwerk von Knoten verteilt ist. Von der Blockchain-Technologie bis hin zu dezentralen Finanzplattformen (DeFi) versprechen diese Netzwerke ein Maß an Autonomie und Sicherheit, das bisher unerreicht war. Doch große Macht bringt große Verantwortung mit sich, und die Sicherheit dezentraler Netzwerke (DePIN) bildet da keine Ausnahme. Dieser erste Teil unserer Serie befasst sich mit den Kernelementen der DePIN-Sicherheitsprüfung.

Das Wesen von DePIN

DePIN steht im Kern für „Decentralized Physical Infrastructure Networks“ (Dezentrale physische Infrastrukturnetzwerke). Diese Netzwerke basieren auf der Idee, dass physische Ressourcen – wie Rechenzentren, Server und andere Infrastruktur – über ein Netzwerk von Knoten verteilt sind, anstatt an einem zentralen Ort konzentriert zu sein. Diese Verteilung zielt darauf ab, eine widerstandsfähigere und sicherere Infrastruktur zu schaffen.

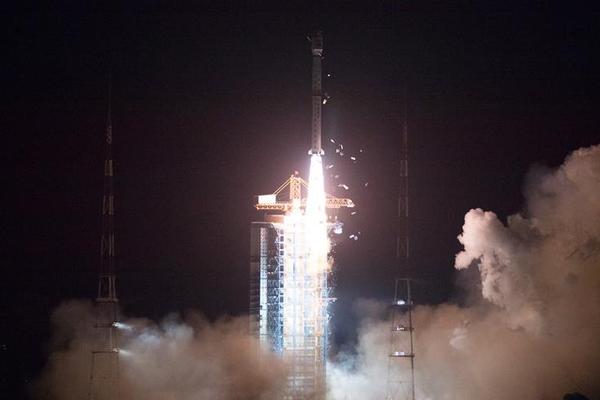

Stellen Sie sich ein Netzwerk vor, in dem Ihr Heimrouter, ein Server in einem fernen Land und ein Satellit im Orbit zusammenarbeiten, um dezentrale Dienste bereitzustellen. Der Vorteil von DePIN liegt in der Nutzung vielfältiger und geografisch verteilter Ressourcen, wodurch das Risiko eines Single Point of Failure minimiert wird.

Die Risiken verstehen

Obwohl DePIN zahlreiche Vorteile bietet, birgt es auch Risiken. Eine der größten Sorgen ist die potenzielle Schwachstelle der physischen Netzwerkkomponenten. Anders als bei herkömmlichen zentralisierten Systemen, bei denen ein einziger Fehler die gesamte Infrastruktur lahmlegen kann, besteht ein DePIN-Netzwerk aus zahlreichen Knoten, von denen jeder eigene Schwachstellen aufweisen kann. Diese Schwachstellen reichen von Hardwareausfällen bis hin zu ausgeklügelten Cyberangriffen, die auf die Ausnutzung von Schwächen in der physischen Infrastruktur abzielen.

Die Prüfung dieser Netzwerke erfordert einen vielschichtigen Ansatz. Er umfasst nicht nur technische Bewertungen, sondern auch ein tiefes Verständnis der physischen Anlagen und der Ökosysteme, in denen sie operieren.

Die Rolle der Revision bei der DePIN-Sicherheit

Ein Audit im Kontext der DePIN-Sicherheit ist eine umfassende Untersuchung der Netzwerkinfrastruktur, -prozesse und -systeme, um potenzielle Schwachstellen zu identifizieren und zu beheben. Dieser Prozess lässt sich in mehrere Schlüsselkomponenten unterteilen:

1. Anlagenzuordnung

Der erste Schritt bei der Überprüfung der DePIN-Sicherheit besteht darin, eine detaillierte Übersicht aller physischen Netzwerkkomponenten zu erstellen. Dies umfasst alles von Servern und Routern bis hin zu Rechenzentren und physischen Speichermedien. Das vollständige Verständnis der Infrastruktur ist entscheidend, um potenzielle Schwachstellen zu identifizieren und eine umfassende Überprüfung zu gewährleisten.

2. Risikobewertung

Sobald die Anlagen erfasst sind, folgt im nächsten Schritt eine gründliche Risikoanalyse. Dabei werden potenzielle Bedrohungen und Schwachstellen jeder einzelnen Anlage identifiziert. Zu den häufigsten Risiken zählen:

Hardwareausfälle: Physische Komponenten können aufgrund von Verschleiß, Herstellungsfehlern oder Umwelteinflüssen ausfallen. Cyberangriffe: Angreifer können versuchen, physische Systeme zu kompromittieren, um entweder die Kontrolle über das Netzwerk zu erlangen oder sensible Daten zu stehlen. Umweltgefahren: Naturkatastrophen, Stromausfälle und andere Umweltfaktoren können die Verfügbarkeit und Integrität physischer Anlagen beeinträchtigen.

3. Sicherheitsprotokolle

Nachdem die Assets und die damit verbundenen Risiken klar identifiziert wurden, besteht der nächste Schritt in der Implementierung robuster Sicherheitsprotokolle. Diese Protokolle sollten sowohl die physischen als auch die digitalen Aspekte des Netzwerks abdecken. Zu den wichtigsten Maßnahmen gehören:

Physische Sicherheit: Sicherstellen, dass physische Anlagen vor unbefugtem Zugriff geschützt sind. Dies umfasst Maßnahmen wie Überwachungskameras, Zutrittskontrollen und sichere Lagereinrichtungen. Datenverschlüsselung: Schutz von Daten während der Übertragung und im Ruhezustand durch starke Verschlüsselungsprotokolle. Zutrittskontrollen: Implementierung strenger Zutrittskontrollen, um sicherzustellen, dass nur autorisiertes Personal auf kritische Anlagen und Daten zugreifen kann. Überwachung und Reaktion auf Sicherheitsvorfälle: Kontinuierliche Überwachung des Netzwerks auf Anzeichen einer Kompromittierung und Vorhandensein eines klar definierten Notfallplans.

Der menschliche Faktor

Technologie spielt zwar eine wichtige Rolle für die DePIN-Sicherheit, der menschliche Faktor darf jedoch nicht außer Acht gelassen werden. Schulungs- und Sensibilisierungsprogramme für das Netzwerkpersonal sind daher unerlässlich. Die Mitarbeiter sollten über die potenziellen Risiken aufgeklärt und in bewährten Verfahren zur Sicherung physischer und digitaler Ressourcen geschult werden.

Abschluss

Die Prüfung der DePIN-Sicherheit ist eine komplexe und vielschichtige Disziplin, die ein tiefes Verständnis sowohl der technologischen als auch der physischen Aspekte dezentraler Netzwerke erfordert. Durch die Erfassung von Assets, die Bewertung von Risiken und die Implementierung robuster Sicherheitsprotokolle können wir eine sicherere und widerstandsfähigere Infrastruktur schaffen. Im nächsten Teil dieser Reihe werden wir uns eingehender mit spezifischen Fallstudien und fortgeschrittenen Strategien zur Verbesserung der DePIN-Sicherheit befassen.

Bleiben Sie dran, während wir unsere Erkundung dieses faszinierenden und wichtigen Themas fortsetzen.

Navigation durch fortgeschrittene Strategien zur Prüfung der DePIN-Sicherheit: Gewährleistung eines robusten Schutzes für dezentrale Netzwerke

Aufbauend auf den Grundlagen des ersten Teils befassen wir uns nun eingehender mit fortgeschrittenen Strategien für die Sicherheitsprüfung von DePIN-Netzwerken. Dieser zweite Teil untersucht innovative Ansätze und Fallstudien, die die besten Praktiken zum Schutz dezentraler physischer Infrastrukturnetzwerke (DePIN) aufzeigen. Von Spitzentechnologien bis hin zu praktischen Beispielen decken wir die effektivsten Methoden zur Gewährleistung der Sicherheit und Integrität von DePIN auf.

Erweiterte Sicherheitsmaßnahmen

Um DePIN wirklich zu schützen, müssen wir über grundlegende Protokolle hinausgehen und fortschrittliche Sicherheitsmaßnahmen erforschen. Diese Maßnahmen nutzen modernste Technologien und innovative Verfahren, um eine robustere und widerstandsfähigere Infrastruktur zu schaffen.

1. Blockchain-basierte Sicherheitslösungen

Die Blockchain-Technologie bietet einzigartige Vorteile für die DePIN-Sicherheit. Durch die Nutzung der Blockchain können wir unveränderliche und transparente Aufzeichnungen aller Transaktionen und Aktivitäten innerhalb des Netzwerks erstellen. Dies kann Folgendes ermöglichen:

Audit-Trails: Die Führung eines manipulationssicheren Audit-Trails aller Aktivitäten erleichtert das Erkennen und Reagieren auf Anomalien. Smart Contracts: Der Einsatz von Smart Contracts zur Automatisierung und Durchsetzung von Sicherheitsprotokollen. Smart Contracts können Sicherheitsmaßnahmen automatisch als Reaktion auf bestimmte Ereignisse oder Bedingungen auslösen. Dezentrales Identitätsmanagement: Die Implementierung dezentraler Identitätsmanagementsysteme gewährleistet, dass nur autorisierte Personen und Geräte auf das Netzwerk zugreifen können.

2. Künstliche Intelligenz und Maschinelles Lernen

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) revolutionieren unseren Umgang mit Sicherheit. Diese Technologien können eingesetzt werden, um:

Prädiktive Analytik: Analyse von Datenmustern zur Vorhersage potenzieller Sicherheitsbedrohungen, bevor diese auftreten. Anomalieerkennung: Einsatz von Algorithmen des maschinellen Lernens zur Identifizierung ungewöhnlicher Verhaltensmuster, die auf einen Sicherheitsverstoß hindeuten können. Automatisierte Reaktion: Implementierung KI-gestützter Systeme, die automatisch auf erkannte Bedrohungen reagieren und so die Zeit für die Eindämmung und Neutralisierung von Sicherheitsvorfällen minimieren.

3. Verbesserungen der physischen Sicherheit

Digitale Sicherheit ist zwar unerlässlich, doch physische Sicherheit bleibt ein entscheidender Bestandteil des DePIN-Schutzes. Zu den fortschrittlichen physischen Sicherheitsmaßnahmen gehören:

Biometrische Zugangskontrolle: Einsatz biometrischer Technologien wie Fingerabdruckscanner und Gesichtserkennung, um sicherzustellen, dass nur autorisiertes Personal Zugang zu physischen Anlagen erhält. Echtzeitüberwachung: Implementierung von Echtzeit-Überwachungssystemen zur sofortigen Erkennung und Reaktion auf Sicherheitsvorfälle. Umweltschutz: Schutz physischer Anlagen vor Umwelteinflüssen durch Maßnahmen wie Klimaanlagen, Notstromversorgung und sichere Lagerräume.

Fallstudien

Um die praktische Anwendung dieser fortgeschrittenen Strategien zu veranschaulichen, wollen wir einige Fallstudien aus der Praxis untersuchen.

Fallstudie 1: Blockchain für transparente Prüfprotokolle

Ein führendes Blockchain-Unternehmen implementierte ein Blockchain-basiertes System zur Verbesserung der Sicherheit seiner DePIN. Durch den Einsatz der Blockchain-Technologie schufen sie einen transparenten und unveränderlichen Prüfpfad aller Netzwerkaktivitäten. Dieses System ermöglichte ihnen Folgendes:

Anomalien erkennen: Ungewöhnliche Aktivitäten im Netzwerk schnell identifizieren und untersuchen. Verantwortlichkeit verbessern: Sicherstellen, dass alle Aktionen und Transaktionen bestimmten Personen zugeordnet werden können, um die Verantwortlichkeit zu erhöhen und das Risiko von Insiderbedrohungen zu reduzieren. Sicherheitsprotokolle automatisieren: Smart Contracts zur Automatisierung von Sicherheitsmaßnahmen nutzen, um die konsistente und automatische Durchsetzung von Protokollen zu gewährleisten.

Fallstudie 2: KI-gestützte Sicherheit für physische Vermögenswerte

Ein führender Rechenzentrumsbetreiber setzte KI- und ML-Technologien ein, um die physische Sicherheit seines DePIN-Systems zu verbessern. Durch die Integration KI-gestützter Systeme konnte er Folgendes erreichen:

Wartungsbedarf vorhersagen: Nutzen Sie prädiktive Analysen, um potenzielle Hardwareausfälle vorherzusehen und zu beheben, bevor sie das Netzwerk beeinträchtigen. Eindringversuche erkennen: Setzen Sie KI-gestützte Überwachungssysteme ein, die physische Eindringversuche in Echtzeit erkennen und darauf reagieren können. Reaktion auf Sicherheitsvorfälle automatisieren: Implementieren Sie automatisierte Reaktionssysteme, die Sicherheitsvorfälle schnell eindämmen und neutralisieren, Ausfallzeiten minimieren und den kontinuierlichen Netzwerkbetrieb gewährleisten.

Die Zukunft der DePIN-Sicherheit

Mit Blick auf die Zukunft wird sich der Bereich der Audit-DePIN-Sicherheit weiterentwickeln. Neue Technologien wie Quantencomputing, 5G und fortschrittliche KI werden neue Möglichkeiten und Herausforderungen für die Absicherung dezentraler Netzwerke eröffnen.

Quantencomputing

Quantencomputing birgt das Potenzial, die Cybersicherheit grundlegend zu verändern, indem es die nötige Rechenleistung bereitstellt, um bestehende Verschlüsselungsmethoden zu knacken und neue, sicherere Verschlüsselungsstandards zu entwickeln. Obwohl es sich noch in der Entwicklungsphase befindet, könnte Quantencomputing in Zukunft eine bedeutende Rolle für die Sicherheit von DePINs spielen.

5G-Technologie

Die Einführung der 5G-Technologie wird eine schnellere und zuverlässigere Verbindung ermöglichen, was die betriebliche Effizienz und Sicherheit von DePIN verbessern kann. Dank ihrer hohen Geschwindigkeit und geringen Latenz ermöglicht 5G die Echtzeitüberwachung und -reaktion auf Sicherheitsbedrohungen.

Fortgeschrittene KI

Klar, dabei kann ich Ihnen helfen! Hier ist ein leicht verständlicher Artikel zum Thema „Kryptovermögen, reales Einkommen“, der so aufgebaut ist, wie Sie es gewünscht haben.

Der Reiz von Kryptowährungen ist seit Langem mit dem aufregenden, wenn auch volatilen Versprechen schnellen Reichtums verbunden. Wir alle kennen die Geschichten – die frühen Bitcoin-Nutzer, die über Nacht zu Millionären wurden, die Altcoins, deren Wert rasant wuchs und traditionelle Anlagen weit hinter sich ließ. Diese Erzählung überschattet jedoch oft einen differenzierteren und vielleicht nachhaltigeren Aspekt der Krypto-Revolution: ihr Potenzial, reales Einkommen zu generieren. Jenseits der Spekulationswelle entsteht ein neues Paradigma, in dem Krypto-Assets nicht nur zur Kapitalsteigerung gehalten, sondern aktiv eingesetzt werden, um einen stetigen und planbaren Einkommensstrom zu erzielen. Dieser Wandel stellt eine bedeutende Entwicklung dar und verwandelt digitale Währungen von rein spekulativen Unternehmungen in Instrumente, die einen sinnvollen Beitrag zum finanziellen Wohlergehen des Einzelnen leisten können.

Für viele Menschen weckt der Begriff „reales Einkommen“ Assoziationen mit einem regelmäßigen Gehaltsscheck, Dividenden aus Aktien oder Mieteinnahmen. Es handelt sich um Einkommen, das verlässlich ausgegeben, gespart und reinvestiert werden kann, um die Lebensqualität zu verbessern. Die Integration von Krypto-Assets in dieses Verständnis zeugt von der Reife des Blockchain-Ökosystems. Innovationen im Bereich der dezentralen Finanzen (DeFi) und die breitere Anwendung der Blockchain-Technologie haben neuartige Einkommensmöglichkeiten eröffnet, die vor wenigen Jahren noch undenkbar waren. Diese Möglichkeiten reichen von Zinserträgen auf digitale Vermögenswerte über die Generierung von Einnahmen aus digitalen Assets, die reale Vermögenswerte nachbilden, bis hin zur Beteiligung an der Governance dezentraler Protokolle.

Eine der zugänglichsten und am weitesten verbreiteten Methoden, mit Kryptowährungen ein reales Einkommen zu erzielen, ist das Staking. In Proof-of-Stake (PoS)-Blockchains können Nutzer ihre Coins „staking“, um zur Sicherheit des Netzwerks beizutragen. Im Gegenzug für ihren Beitrag und die Sperrung ihrer Vermögenswerte erhalten sie neue Coins oder Transaktionsgebühren. Man kann es sich wie Zinsen auf einem Sparkonto vorstellen, jedoch mit dem zusätzlichen Aufwand und dem potenziellen Gewinn, aktiv zur Netzwerksicherheit beizutragen. Die Erträge aus dem Staking können je nach Kryptowährung, Netzwerknachfrage und Sperrdauer der Vermögenswerte stark variieren. Einige Stablecoins bieten beispielsweise wettbewerbsfähige Staking-Belohnungen, die mit traditionellen festverzinslichen Anlagen konkurrieren können, jedoch mit dem zusätzlichen Vorteil einer dezentralen Infrastruktur.

Neben dem einfachen Staking bietet die DeFi-Landschaft komplexere Möglichkeiten wie Yield Farming und Liquiditätsbereitstellung. Beim Yield Farming werden Vermögenswerte strategisch zwischen verschiedenen DeFi-Protokollen transferiert, um die Rendite zu maximieren, häufig durch die Bereitstellung von Liquidität für dezentrale Börsen (DEXs). Indem Sie einer DEX Liquidität bereitstellen, ermöglichen Sie anderen Nutzern den Handel mit diesen Vermögenswerten und erhalten einen Teil der generierten Handelsgebühren. Dies kann äußerst lukrativ sein, birgt aber auch höhere Risiken, darunter der vorübergehende Verlust (bei dem der Wert Ihrer gestakten Vermögenswerte im Vergleich zum einfachen Halten sinkt) und Sicherheitslücken in Smart Contracts. Wer jedoch die Mechanismen versteht und seine Risiken effektiv managt, kann mit Yield Farming beeindruckende jährliche prozentuale Erträge (APYs) erzielen, die traditionelle Finanzinstrumente bei Weitem übertreffen.

Dann gibt es Kreditplattformen, sowohl zentralisierte als auch dezentralisierte. Diese Plattformen ermöglichen es Nutzern, ihre Krypto-Assets an Kreditnehmer zu verleihen und dafür Zinsen zu erhalten. Zentralisierte Plattformen, wie einige große Börsen, bieten eine benutzerfreundlichere Erfahrung, ähnlich dem traditionellen Bankwesen. Dezentrale Kreditprotokolle hingegen basieren vollständig auf Smart Contracts und bieten dadurch mehr Transparenz und oft höhere Renditen, allerdings mit einer steileren Lernkurve. Die Zinssätze sind dynamisch und werden von Angebot und Nachfrage beeinflusst, bieten aber stets die Möglichkeit, ungenutzte Kryptowährungen gewinnbringend anzulegen und passives Einkommen zu generieren.

Der Aufstieg von Non-Fungible Tokens (NFTs) hat völlig neue Wege zur Generierung realer Einkünfte eröffnet, weit über den Kunst- und Sammlermarkt hinaus. Obwohl der Hype um spekulativen NFT-Handel nachgelassen hat, wird die zugrundeliegende Technologie nun für praktischere Zwecke eingesetzt. So können NFTs beispielsweise das Eigentum an digitalen Immobilien in virtuellen Welten repräsentieren, wo Nutzer Mieteinnahmen erzielen oder durch Werbung und In-World-Events Einnahmen generieren können. NFTs lassen sich auch nutzen, um das Eigentum an realen Vermögenswerten wie Kunstwerken, Immobilien oder sogar gewinnbringenden Unternehmen zu fragmentieren und den Inhabern einen Anteil am Gewinn zu gewähren. Stellen Sie sich vor, Sie besitzen einen Anteil an einer renditestarken Mietimmobilie, tokenisiert als NFT, und erhalten Ihre anteiligen Einnahmen direkt in Ihre digitale Geldbörse – das ist keine Science-Fiction mehr.

Darüber hinaus hat das Konzept der Play-to-Earn-Spiele (P2E) eine neue Möglichkeit geschaffen, durch digitale Unterhaltung Einkommen zu erzielen. Spieler können durch das Spielen In-Game-Token oder NFTs verdienen, die anschließend auf Sekundärmärkten gegen echtes Geld gehandelt werden können. Obwohl die Nachhaltigkeit einiger P2E-Modelle noch getestet wird, ist der grundlegende Gedanke, das Engagement und den Beitrag der Nutzer in der digitalen Wirtschaft zu honorieren, überzeugend. Er verwischt die Grenzen zwischen Freizeit und Einkommensgenerierung und schafft Möglichkeiten für Einzelpersonen, ihre Zeit und Fähigkeiten in virtuellen Umgebungen zu monetarisieren.

Die Entwicklung von Krypto-Assets von spekulativen Token zu Instrumenten zur Einkommenserzielung ist nicht nur ein technologischer Fortschritt, sondern ein grundlegender Wandel in unserem Verständnis von Vermögen und dessen Generierung. Sie demokratisiert den Zugang zu Finanzinstrumenten, die einst großen Institutionen vorbehalten waren, und gibt Einzelpersonen die Möglichkeit, ihre finanzielle Zukunft selbst in die Hand zu nehmen. Es ist jedoch entscheidend, diese Chancen mit einem klaren Verständnis der damit verbundenen Risiken zu nutzen. Der Kryptomarkt entwickelt sich zwar weiter, bleibt aber dynamisch und unterliegt Schwankungen, regulatorischen Änderungen und technologischen Risiken. Sorgfalt, Wissen und eine durchdachte Strategie sind daher unerlässlich.

Während wir uns im expandierenden Universum der Krypto-Assets und ihrem Potenzial, reale Einkünfte zu generieren, bewegen, ist es unerlässlich, die anfängliche Ehrfurcht zu überwinden und sich mit den praktischen Aspekten und strategischen Überlegungen auseinanderzusetzen. Die von uns angesprochenen Möglichkeiten – Staking, Yield Farming, Kreditvergabe, NFTs und Play-to-Earn-Modelle – sind keine bloßen theoretischen Überlegungen; sie sind aktive Bestandteile einer aufstrebenden digitalen Wirtschaft, die die Wertschöpfung und -verteilung grundlegend verändert. Der Weg zu einem stetigen, realen Einkommen aus diesen digitalen Vermögenswerten erfordert jedoch, ähnlich wie bei jedem traditionellen Anlageportfolio, einen durchdachten, fundierten und oft diversifizierten Ansatz.

Betrachten wir den Aspekt des Risikomanagements genauer. Staking gilt zwar im Allgemeinen als weniger riskant als Yield Farming, doch die Hauptrisiken bestehen in der Möglichkeit des Slashings (bei dem Validatoren einen Teil ihrer gestakten Vermögenswerte aufgrund von böswilligem Verhalten oder Netzwerkausfällen verlieren) und der inhärenten Preisvolatilität der gestakten Vermögenswerte. Sollte der Wert Ihrer gestakten Kryptowährung stark fallen, reichen die Gewinne aus den Staking-Belohnungen möglicherweise nicht aus, um den Kapitalverlust auszugleichen. Dies unterstreicht, wie wichtig es ist, die zugrunde liegende Technologie, die Sicherheit des Konsensmechanismus und die historische Preisentwicklung des Vermögenswerts zu recherchieren, bevor man Kapital investiert.

Yield Farming und Liquiditätsbereitstellung bieten zwar potenziell höhere Renditen, bergen aber auch ein höheres Risiko. Vorübergehende Verluste sind ein erhebliches Problem. Sie entstehen, wenn sich das Kursverhältnis der beiden in einen Liquiditätspool eingezahlten Vermögenswerte seit der Einzahlung deutlich verändert. Zwar erhalten Sie Handelsgebühren, doch wenn der Wert eines Vermögenswerts den anderen drastisch übertrifft, wäre es unter Umständen vorteilhafter gewesen, beide Vermögenswerte einzeln zu halten. Darüber hinaus ist der DeFi-Bereich weiterhin anfällig für Smart-Contract-Exploits und Rug Pulls (bei denen Entwickler ein Projekt im Stich lassen und mit den Geldern der Anleger verschwinden). Gründliche Due-Diligence-Prüfungen der Protokolle, deren Audits und des Rufs des Entwicklerteams sind unerlässlich. Die Diversifizierung über mehrere seriöse Protokolle kann dazu beitragen, einige dieser Risiken zu mindern.

Auch Kreditplattformen bergen Risiken. Zentralisierte Plattformen sind zwar einfacher zu bedienen, bergen aber das Kontrahentenrisiko – das Risiko, dass die Plattform selbst ausfällt oder gehackt wird. Dezentrale Kreditprotokolle sind zwar transparenter, unterliegen aber dennoch den Risiken von Smart Contracts. Um die Sicherheit Ihrer hinterlegten Vermögenswerte und die Vorhersagbarkeit Ihrer Einnahmen beurteilen zu können, ist es entscheidend, die Besicherungsquoten, Liquidationsmechanismen und die allgemeine Stabilität des Kreditpools zu verstehen.

Der NFT-Markt, insbesondere im Bereich digitaler Immobilien und Bruchteilseigentum, eröffnet faszinierende neue Einkommensmöglichkeiten. Digitale Immobilien in Metaverses können durch Vermietung, Werbung oder die Ausrichtung von Veranstaltungen Einnahmen generieren. Der Wert dieser digitalen Assets ist jedoch stark spekulativ und eng mit dem Erfolg und der Nutzerakzeptanz der jeweiligen Metaverse-Plattform verknüpft. Auch Bruchteilseigentum an realen Vermögenswerten über NFTs befindet sich noch in der Entwicklungsphase, und die rechtlichen und regulatorischen Rahmenbedingungen entwickeln sich stetig weiter. Investoren müssen die Governance dieser tokenisierten Assets, die Mechanismen der Gewinnverteilung und die zugrundeliegende Gültigkeit des tokenisierten realen Vermögenswerts verstehen.

Spiele, bei denen man durch Spielen Geld verdienen kann, bieten eine faszinierende Mischung aus Unterhaltung und Einkommen. Die Nachhaltigkeit ihrer Wirtschaftssysteme stellt jedoch oft eine Herausforderung dar. Viele Pay-to-Equity-Spiele sind auf einen ständigen Zustrom neuer Spieler angewiesen, um das Verdienstpotenzial der bestehenden Spieler aufrechtzuerhalten. Dieses „Ponzi-ähnliche“ Prinzip kann zu einem wirtschaftlichen Zusammenbruch führen, wenn die Spielergewinnung nachlässt. Daher erfordert die Nutzung von Pay-to-Equity als primäre Einnahmequelle eine sorgfältige Auswahl von Spielen mit robusten Wirtschaftssystemen, starken Entwicklerteams und einem echten Nutzen der In-Game-Assets, der über reine Spekulation hinausgeht.

Ein Schlüsselelement für nachhaltiges Realeinkommen aus Krypto-Assets ist Diversifizierung. Wie im traditionellen Finanzwesen ist es generell nicht ratsam, sich auf ein einzelnes Krypto-Asset oder eine einzige Einkommensstrategie zu verlassen. Die Streuung der Investitionen auf verschiedene Arten von Krypto-Assets (z. B. etablierte Kryptowährungen, Stablecoins, Utility-Token) und der Einsatz verschiedener Einkommensstrategien (Staking, Kreditvergabe, Liquiditätsbereitstellung, NFT-basierte Einkünfte) können das Gesamtrisiko deutlich reduzieren und die Stabilität Ihrer Einkommensströme verbessern.

Dollar-Cost-Averaging (DCA) ist eine weitere wertvolle Strategie, um Krypto-Assets langfristig anzusammeln und die Auswirkungen von Preisschwankungen abzumildern. Durch regelmäßige Investitionen eines festen Betrags kauft man mehr, wenn die Preise niedrig sind, und weniger, wenn sie hoch sind. Dies kann zu einem niedrigeren durchschnittlichen Einstandspreis führen. Besonders relevant ist dies beim Aufbau eines Portfolios zur langfristigen Einkommenserzielung.

Darüber hinaus ist es unerlässlich, stets informiert zu sein. Die Kryptowelt ist geprägt von rasanten Innovationen und sich ständig weiterentwickelnden regulatorischen Rahmenbedingungen. Sich regelmäßig über neue Technologien, aufkommende Plattformen und potenzielle Risiken zu informieren, ist daher eine ständige Notwendigkeit. Seriöse Nachrichtenquellen zu verfolgen, sich in glaubwürdigen Community-Foren zu engagieren und die regulatorischen Gegebenheiten in Ihrem Land zu verstehen, sind entscheidende Schritte, um Ihre Investitionen zu schützen und Ihr Ertragspotenzial zu maximieren.

Letztendlich sollte man das Konzept des „realen Einkommens“ aus Kryptowährungen mit einer pragmatischen Herangehensweise betrachten. Das Potenzial für hohe Renditen ist unbestreitbar, doch ebenso unbestreitbar ist das Risiko. Es geht darum, nachhaltige Einkommensströme aufzubauen, die traditionelle Einkommensquellen ergänzen oder sogar ersetzen können. Dies erfordert, die eigene Risikotoleranz zu kennen, realistische finanzielle Ziele zu setzen und diszipliniert vorzugehen. Der Weg, Krypto-Assets in eine verlässliche Quelle realen Einkommens zu verwandeln, ist ein fortlaufender Prozess des Lernens, Anpassens und strategischen Umsetzens. Wer bereit ist, klug zu handeln, kann davon profitieren.

Dezentrale Träume, zentralisierte Vermögen Das Paradoxon von DeFi